Thế giới tự host (self-hosting) đang bùng nổ với vô vàn dịch vụ tiện ích, mang đến hàng tấn tính năng hữu dụng giúp cuộc sống số trở nên dễ dàng hơn. Sau khi đã thử qua các ứng dụng ghi chú, bảng điều khiển và quản lý tài chính, bạn có thể sẽ gặp một trình quản lý mật khẩu như Bitwarden hoặc Vaultwarden. Được thiết kế để giúp bạn nhập dễ dàng các khóa truy cập, mã API và những mật khẩu phức tạp, trình quản lý mật khẩu là công cụ hoàn hảo cho mọi đối tượng người dùng PC. Tự host một trình quản lý mật khẩu trên home lab của bạn có thể giúp bạn tránh khỏi các vấn đề về quyền riêng tư và bảo mật liên quan đến việc lưu trữ mật khẩu trên ứng dụng của bên thứ ba.

Tuy nhiên, với sự tràn lan của phần mềm độc hại và tin tặc trực tuyến, bạn sẽ cần thiết lập một vài biện pháp an toàn để đảm bảo hồ sơ mật khẩu riêng tư của mình không bị xâm phạm. Từ việc triển khai các dịch vụ bổ sung trên home lab cho đến điều chỉnh các cài đặt máy chủ nhất định, những lời khuyên này có thể giúp trình quản lý mật khẩu của bạn luôn ở trạng thái an toàn nhất.

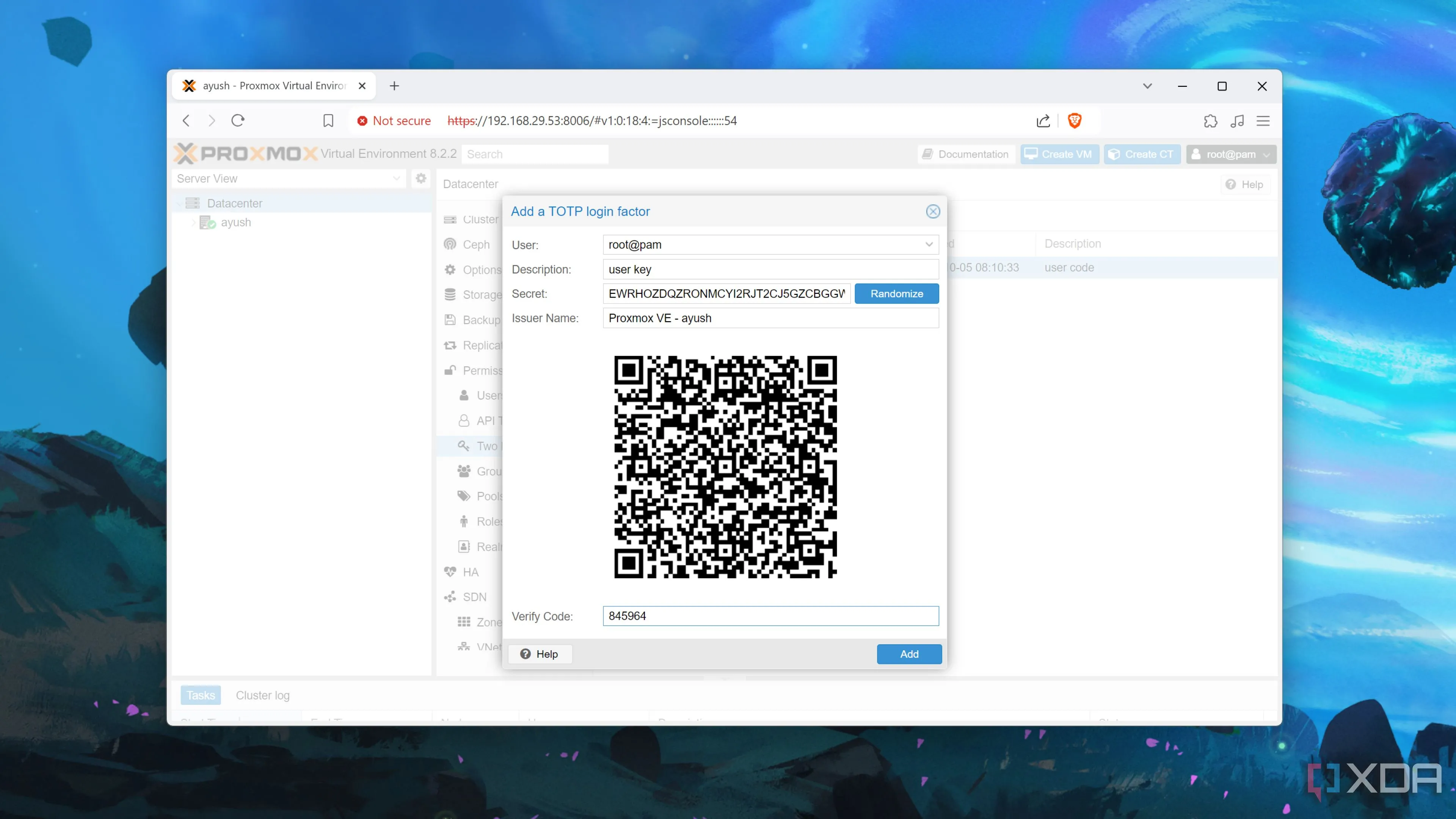

5. Thiết Lập Xác Thực Đa Yếu Tố (MFA)

Cho kho lưu trữ mật khẩu và cả home lab của bạn

Xác thực đa yếu tố (MFA) cho phép bạn nhận mã TOTP (Time-based One-Time Password) trên một thiết bị khác, đóng vai trò như một hàng rào đáng tin cậy khi người dùng trái phép cố gắng đăng nhập vào tài khoản của bạn. Lý tưởng nhất, bạn sẽ muốn bảo vệ home lab và trình quản lý mật khẩu của mình khỏi các cuộc tấn công nhồi thông tin đăng nhập (credential stuffing) và rò rỉ dữ liệu. Do đó, việc bật mã TOTP trên cả nền tảng ảo hóa và container lưu trữ mật khẩu yêu thích của bạn là một ý tưởng tuyệt vời.

Giao diện đăng nhập Proxmox với tính năng TOTP, minh họa xác thực đa yếu tố cho home lab.

Giao diện đăng nhập Proxmox với tính năng TOTP, minh họa xác thực đa yếu tố cho home lab.

Hầu hết các nền tảng ảo hóa, bao gồm Proxmox, Harvester và XCP-ng, đều cho phép bạn thiết lập các quy tắc xác thực tăng cường. Trong khi đó, những người dựa vào các máy chủ tự chế được xây dựng trên các bản phân phối Linux đa năng có thể sử dụng các ứng dụng xác thực để đạt được kết quả tương tự. Vaultwarden và Bitwarden đều hỗ trợ đăng nhập hai bước, và bạn có thể kích hoạt cài đặt này để thêm một lớp bảo mật bổ sung cho trình quản lý mật khẩu của mình.

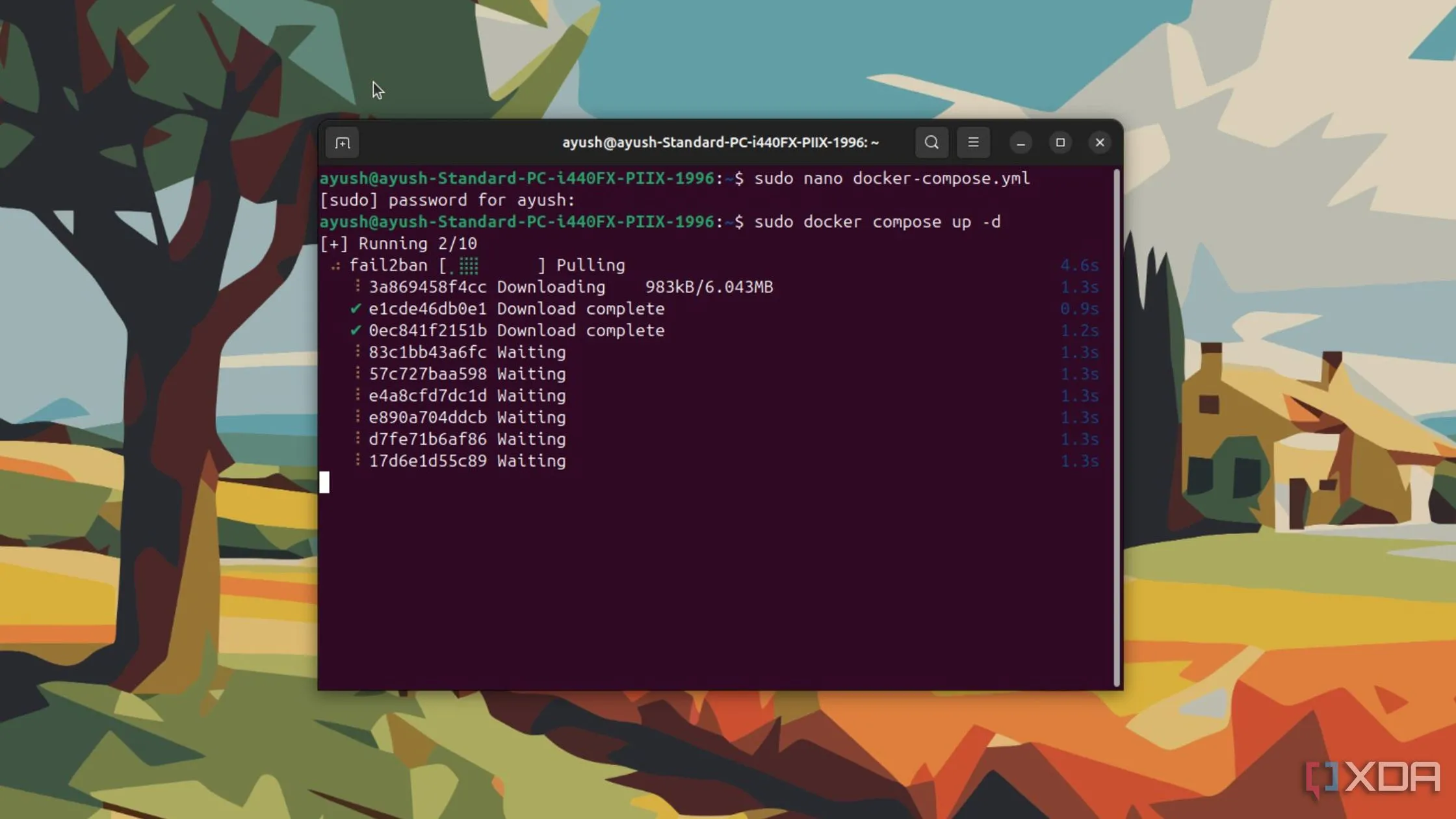

4. Triển Khai Container Fail2Ban

Ngăn chặn truy cập trái phép vào trình quản lý mật khẩu của bạn

Mặc dù xác thực đa yếu tố có thể gây khó khăn hơn cho tin tặc khi đột nhập vào home lab của bạn, nhưng nếu có đủ thời gian và số lần thử, chúng vẫn có thể khai thác một vài lỗ hổng để truy cập vào ngăn xếp ứng dụng tự host của bạn. Triển khai một container Fail2Ban là một biện pháp phòng ngừa tuyệt vời chống lại các cuộc tấn công brute-force.

Như bạn có thể đoán từ tên gọi, Fail2Ban chặn các địa chỉ IP đăng nhập vào máy chủ gia đình và trình quản lý mật khẩu của bạn khi nó phát hiện các lần đăng nhập thất bại. Nó thực hiện điều này bằng cách liên tục giám sát các tệp nhật ký của ngăn xếp ứng dụng tự host để tìm các lỗi xác thực, và bạn có thể giảm số lần thử sai cần thiết để cấm một IP nhằm tăng cường bảo mật cho kho lưu trữ mật khẩu của mình. Chỉ cần đảm bảo bạn không quên thông tin đăng nhập của home lab và trình quản lý mật khẩu của mình – nếu không, container này có thể ngăn bạn truy cập vào máy chủ của mình.

Thiết lập cấu hình Fail2Ban container để ngăn chặn tấn công brute-force trên máy chủ tự host.

Thiết lập cấu hình Fail2Ban container để ngăn chặn tấn công brute-force trên máy chủ tự host.

3. Luôn Sử Dụng VPN Để Kết Nối Với Bộ Container Của Bạn

Tailscale là một lựa chọn vững chắc cho các mạng bị ảnh hưởng bởi CGNAT

Việc truy cập trình quản lý mật khẩu dễ dàng hơn nhiều khi bạn đang ở trên mạng gia đình. Tuy nhiên, việc đăng nhập vào bộ container và máy chủ thử nghiệm của bạn tiềm ẩn nhiều lỗ hổng bảo mật khi bạn ở trên một mạng bên ngoài, không đáng tin cậy. Một VPN là giải pháp hoàn hảo cho những lo lắng của bạn, vì nó cung cấp một phương tiện an toàn để truy cập tất cả các dịch vụ được kết nối với mạng cục bộ của bạn, bao gồm cả ứng dụng lưu trữ mật khẩu.

Nếu nhà cung cấp dịch vụ internet (ISP) của bạn không sử dụng CGNAT (Carrier-Grade NAT), bạn có thể tự host WireGuard trên home lab của mình và sử dụng chuyển tiếp cổng (port forwarding) để kết nối với nó từ các mạng công cộng không an toàn. Nhưng đối với những người bị ảnh hưởng bởi vấn đề CGNAT, Tailscale cung cấp một phương tiện đơn giản để truy cập trình quản lý mật khẩu chạy trong container của bạn khi bạn ở xa nhà.

2. Tạo VLAN Cho Thiết Bị IoT

Đừng bao giờ tin tưởng mù quáng vào các sản phẩm nhà thông minh của bạn

Với các tính năng tiện lợi, hệ thống IoT và các thiết bị thông minh là những bổ sung tuyệt vời cho không gian sống của mọi người dùng công nghệ, đặc biệt là khi bạn kết hợp chúng với Home Assistant. Tuy nhiên, các thiết bị nhà thông minh nổi tiếng vì các lỗ hổng bảo mật của chúng – đến mức bạn sẽ muốn thiết lập một số biện pháp bảo vệ để ngăn tin tặc đột nhập vào phần còn lại của mạng bằng cách sử dụng các thiết bị IoT của bạn.

Một bộ chuyển mạch mạng được quản lý (managed network switch) có thể giúp bạn bằng cách phân loại các thiết bị không an toàn trên mạng gia đình của bạn vào các VLAN (Virtual Local Area Network). Bằng cách đó, camera giám sát hoặc bộ điều nhiệt của bạn không thể bị sử dụng để đánh cắp thông tin đăng nhập từ trình quản lý mật khẩu riêng tư của bạn. Nếu bạn thậm chí còn lo ngại hơn về sự an toàn của các khóa truy cập, bạn có thể tạo một VLAN bổ sung chỉ dành cho kho lưu trữ mật khẩu và nền tảng ảo hóa của mình.

1. Cấu Hình Hệ Điều Hành Firewall Cho Mạng Gia Đình Của Bạn

Và hạn chế các quy tắc lưu lượng cho trình quản lý mật khẩu của bạn

Bảo mật luôn là việc thêm các lớp quy tắc tăng cường để ngăn chặn tin tặc. Nếu bạn đã làm theo các lời khuyên khác trong bài viết này, việc host một tường lửa chuyên dụng với các quy tắc lưu lượng tùy chỉnh có thể khiến tin tặc gần như không thể đột nhập vào trình quản lý mật khẩu của bạn. Lý tưởng nhất, bạn sẽ muốn loại bỏ các gói tin cho mọi cổng trừ những cổng được sử dụng để truy cập giao diện web của trình quản lý mật khẩu.

Về mặt hệ điều hành, bạn có thể chọn OPNsense, pfSense, OpenWRT hoặc bất kỳ bản phân phối router nào khác, và bạn có thể tự host các container IDS/IPS (Intrusion Detection/Prevention System) như Snort để giữ những kẻ xâm nhập tránh xa mạng gia đình của bạn.

Giữ mật khẩu của bạn an toàn trong một máy chủ riêng tư

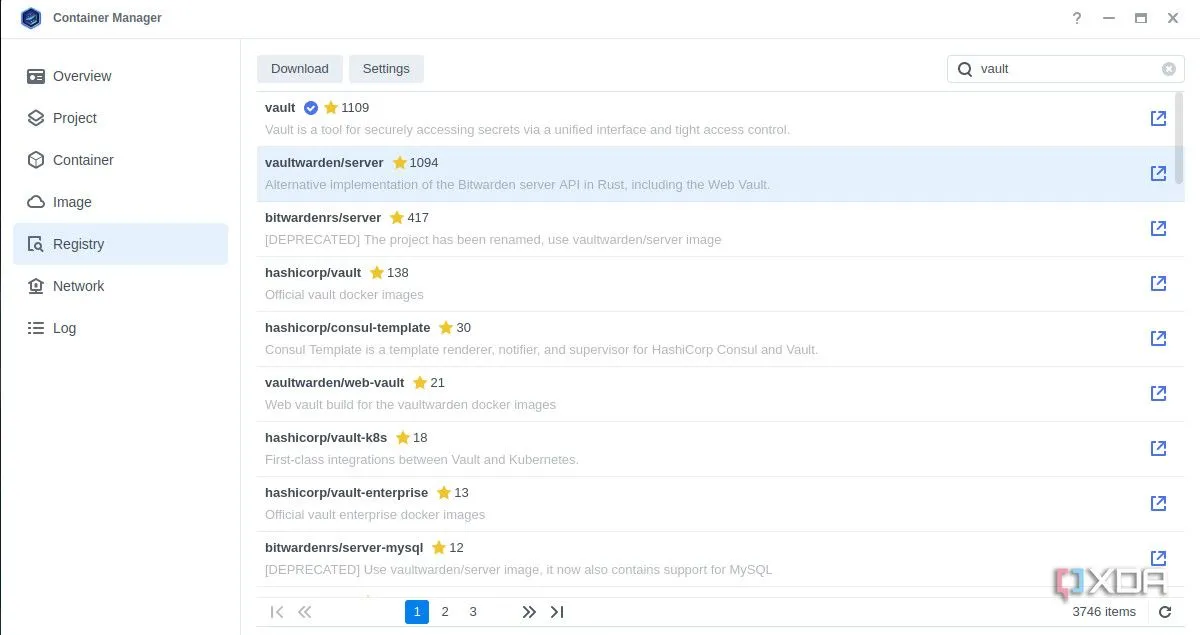

Nếu bạn vẫn đang tìm cách tăng cường bảo mật cho trình quản lý mật khẩu của mình, tôi có một vài lời khuyên nhỏ khác. Việc sửa đổi số cổng cho trình quản lý mật khẩu chạy trong container của bạn có thể khiến việc theo dõi các cổng mở của nó khó khăn hơn một chút. Tôi cũng muốn đề cập đến lợi ích của việc thiết lập chứng chỉ SSL/TLS cho kho lưu trữ mật khẩu của bạn, nhưng điều đó sẽ không cần thiết vì Vaultwarden và Bitwarden sẽ không hoạt động trừ khi bạn cấp cho chúng các chứng nhận phù hợp thông qua Caddy, Nginx hoặc các dịch vụ reverse proxy khác.

Giao diện Synology DSM cài đặt Vaultwarden bằng Container Manager, minh họa việc triển khai trình quản lý mật khẩu tự host.

Giao diện Synology DSM cài đặt Vaultwarden bằng Container Manager, minh họa việc triển khai trình quản lý mật khẩu tự host.

Việc tự host trình quản lý mật khẩu mang lại quyền kiểm soát tối ưu, nhưng đi kèm với đó là trách nhiệm bảo mật nghiêm ngặt. Bằng cách áp dụng các biện pháp từ xác thực đa yếu tố, Fail2Ban, VPN, VLAN cho đến tường lửa mạnh mẽ, bạn có thể xây dựng một lá chắn vững chắc cho dữ liệu nhạy cảm nhất của mình. Đừng bao giờ lơ là bảo mật, vì mỗi lớp bảo vệ bạn thêm vào đều là một rào cản hiệu quả chống lại các mối đe dọa trực tuyến. Hãy bắt đầu nâng cấp an ninh cho home lab của bạn ngay hôm nay!