Internet ngày nay ẩn chứa vô vàn rủi ro tiềm tàng, và khi bạn đã tự mình xây dựng một bộ định tuyến OPNsense để giám sát toàn bộ lưu lượng ra vào mạng, bạn sẽ càng thấm thía hơn về sự cần thiết của một hệ thống bảo mật vững chắc. Mục tiêu ban đầu khi thiết lập OPNsense của nhiều người là để cấu hình các Hệ thống Phát hiện Xâm nhập (IDS) và Hệ thống Ngăn chặn Xâm nhập (IPS). Khi nhận thấy lưu lượng quét mạng liên tục, tìm kiếm các dịch vụ mở, việc triển khai chúng trở thành ưu tiên hàng đầu.

Việc cấu hình các hệ thống này mang đến một số lựa chọn đáng cân nhắc, bao gồm cả giải pháp miễn phí và trả phí. Trong bài viết này, chúng ta sẽ đi sâu vào CrowdSec, Suricata và ZenArmor – trong đó ZenArmor là một dịch vụ trả phí. Bạn hoàn toàn có thể chỉ sử dụng CrowdSec và Suricata, mặc dù cần lưu ý rằng Suricata sẽ không hoạt động trên cổng WAN nếu bạn đang sử dụng PPPoE. Đây là tình huống mà nhiều người dùng OPNsense tại Việt Nam có thể gặp phải, khi đó, sự kết hợp giữa CrowdSec và ZenArmor sẽ là một lựa chọn tối ưu. Ngoài ra, việc thiết lập một quy tắc tường lửa để chặn các địa chỉ IP có trong danh sách FireHOL IP cũng là một bước bảo vệ cơ bản nhưng hiệu quả.

IDS và IPS: Sự khác biệt quan trọng trong bảo mật mạng

Hệ thống phát hiện xâm nhập (IDS)

Cả IDS và IPS đều có cơ chế hoạt động khá tương đồng ở cấp độ bề mặt. Chúng đều giám sát mạng của bạn, cảnh báo khi có sự cố và trong nhiều trường hợp, chúng sẽ học cách phát hiện các mối đe dọa mới nổi cũng như những thay đổi trong giao tiếp trên mạng của bạn. Tuy nhiên, một Hệ thống Phát hiện Xâm nhập (IDS) về cơ bản là một “người quan sát” cực kỳ thông minh. Nó phân tích mọi gói tin, kiểm tra chúng dựa trên chữ ký (signature) hoặc quy tắc hành vi, và nếu có bất kỳ điều gì đáng ngờ, IDS sẽ cảnh báo bạn về sự tồn tại của mối đe dọa đó. Thông thường, bạn sẽ nhận được các mục nhật ký (log entries) và thậm chí là thông báo đẩy (push notification) nếu đã cấu hình, mỗi khi tường lửa phát hiện vấn đề. Tuy nhiên, gói tin đáng ngờ đó thường vẫn sẽ được cho phép đi qua trừ khi bạn tự mình can thiệp và chặn thủ công.

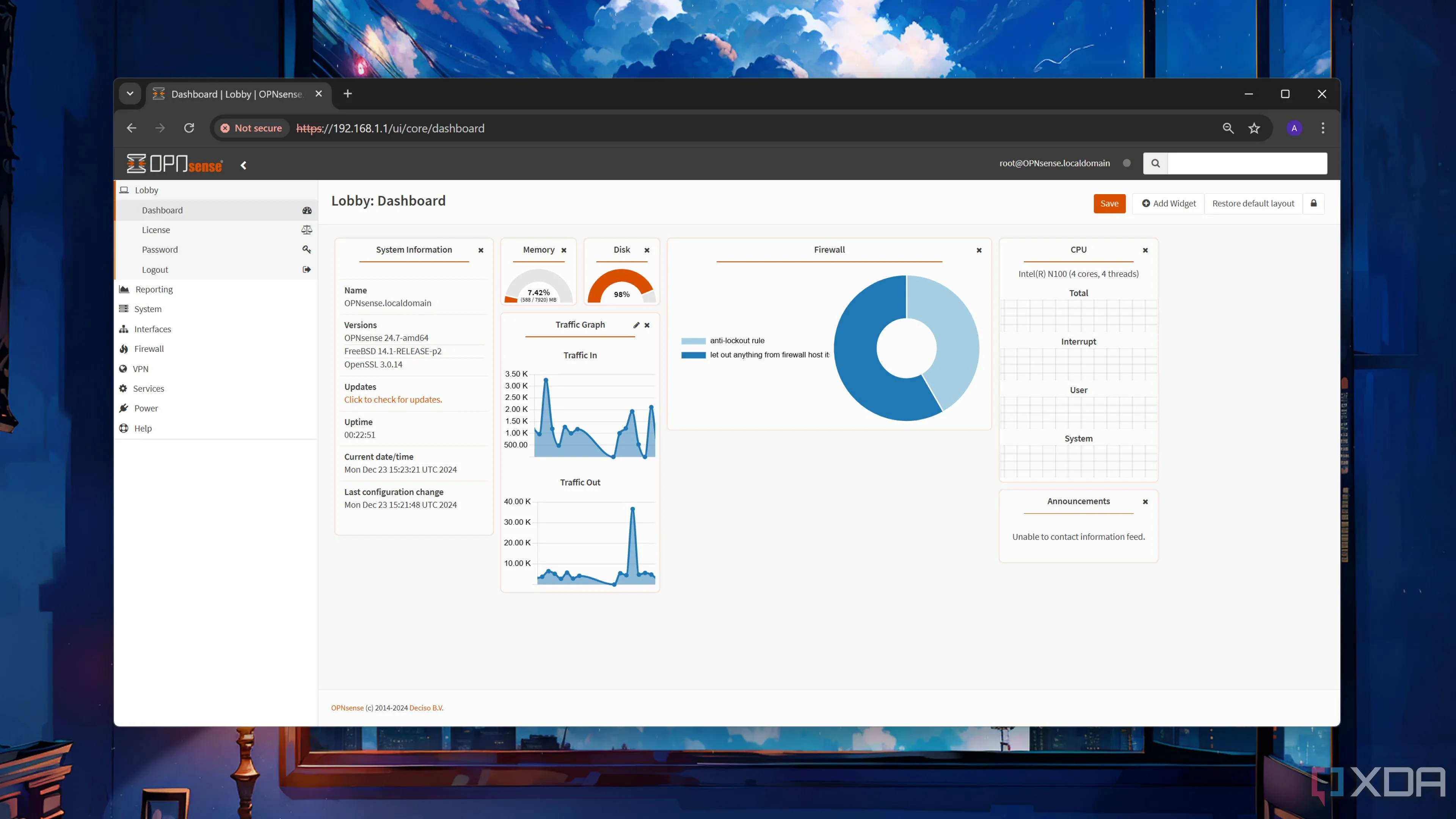

Giao diện OPNsense Dashboard với các thông số giám sát mạng và trạng thái hệ thống

Giao diện OPNsense Dashboard với các thông số giám sát mạng và trạng thái hệ thống

Hệ thống ngăn chặn xâm nhập (IPS)

Một Hệ thống Ngăn chặn Xâm nhập (IPS) thực hiện mọi chức năng của IDS, cộng thêm một bước quan trọng: nó chủ động chặn, loại bỏ hoặc từ chối lưu lượng truy cập đáng ngờ trong thời gian thực. ZenArmor ở chế độ “protect” (bảo vệ) hoặc Suricata khi kích hoạt IPS đều thuộc danh mục này. Tuy nhiên, nhược điểm là lưu lượng truy cập có vẻ đáng ngờ có thể bị chặn nhầm. Mặc dù ZenArmor thường hoạt động tốt, nhưng đôi khi vẫn có thể chặn một số lưu lượng và gắn cờ những kết nối mà bạn biết là an toàn. Ví dụ, khi chơi game trực tuyến, một số máy chủ API của phần mềm chống gian lận có thể bị ZenArmor gắn cờ là tiềm ẩn nguy hiểm. May mắn thay, trong trường hợp đó, kết nối thường không bị chặn hoàn toàn, nếu không thì người dùng có thể bị ngắt kết nối khỏi máy chủ game.

Khi cấu hình IPS, đặc biệt là bạn cần đảm bảo rằng lưu lượng hợp pháp không bị chặn hoàn toàn. Hãy bắt đầu với các quy tắc nhỏ và tăng dần mức độ bảo vệ, thay vì kích hoạt mọi thứ cùng một lúc. Việc đảo ngược cài đặt không quá khó khăn, nhưng có thể gây phiền toái nếu bạn không nhận ra lỗi cho đến khi nó xảy ra.

Triển khai ZenArmor trên OPNsense

Cài đặt và cấu hình cơ bản

ZenArmor có quá trình thiết lập tương đối đơn giản: bạn chỉ cần cài đặt plugin từ trình quản lý plugin của OPNsense, và sau đó một tab ZenArmor mới sẽ xuất hiện ở phía bên trái giao diện. Từ đây, bạn có thể cấu hình tất cả các cài đặt, bao gồm nội dung bị chặn, cơ sở dữ liệu thiết bị của bạn và nhiều hơn nữa. Một số người dùng còn lựa chọn sử dụng cơ sở dữ liệu Elastic bên ngoài để thu thập dữ liệu, với thời gian lưu giữ nhất định (ví dụ: bảy ngày). Điều này giúp ngăn ZenArmor sử dụng quá nhiều RAM trên máy chủ OPNsense và cho phép thực hiện các quy trình xử lý dữ liệu nâng cao nếu muốn.

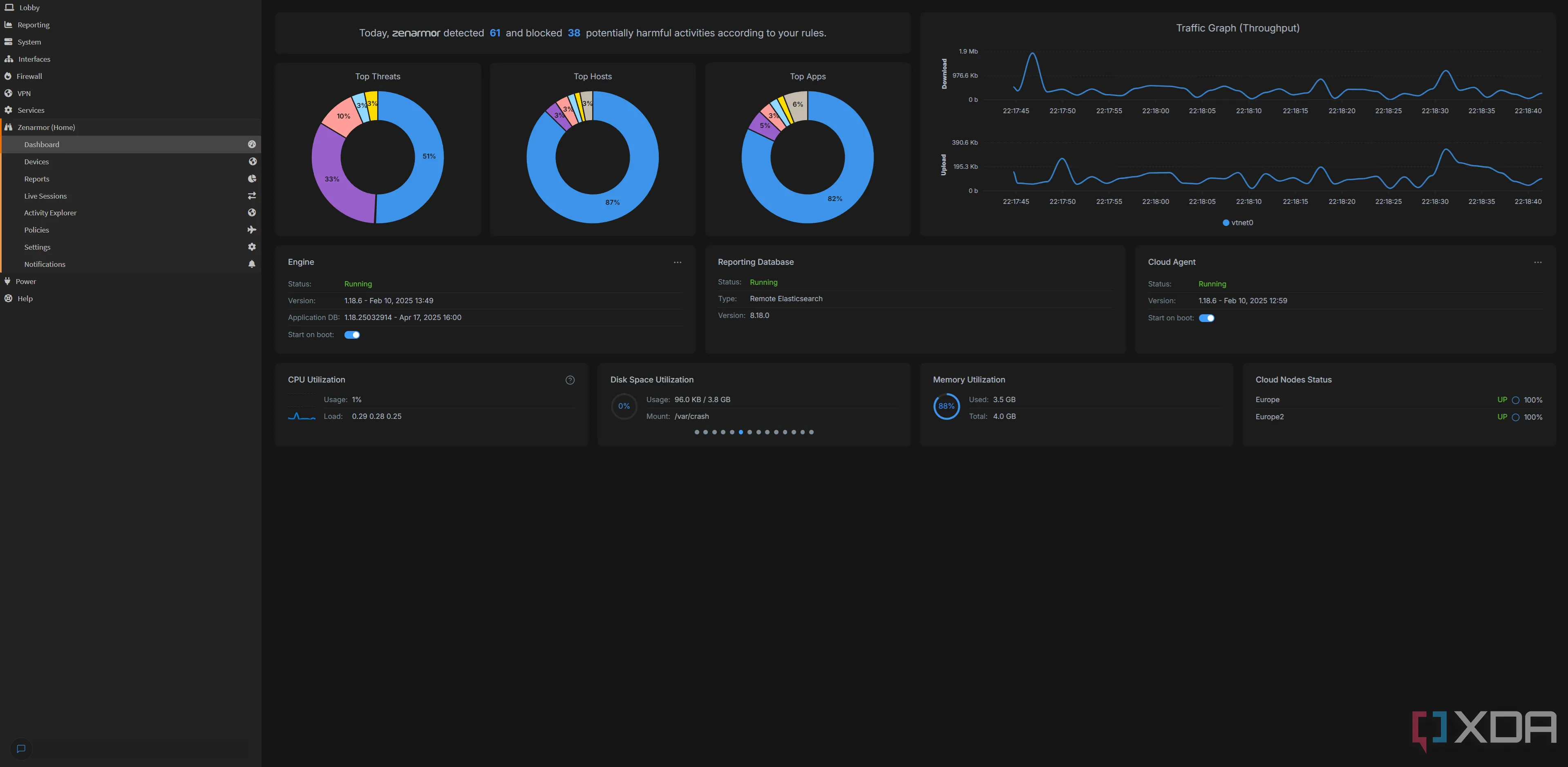

Bảng điều khiển ZenArmor hiển thị các chính sách bảo mật và thống kê mối đe dọa

Bảng điều khiển ZenArmor hiển thị các chính sách bảo mật và thống kê mối đe dọa

Thiết lập các chính sách chặn

Sau khi cài đặt, bạn sẽ cần truy cập vào mục Policies (Chính sách) để thiết lập những gì bạn muốn chặn và không muốn chặn. Dưới đây là một số loại nội dung mà người dùng thường cấu hình chặn để tăng cường bảo mật:

- Mã độc/Virus (Malware/Virus)

- Lừa đảo trực tuyến (Phishing)

- Các trang web Spam

- Các mối đe dọa tiềm ẩn (Potentially dangerous)

- Các đợt bùng phát mã độc/lừa đảo/virus gần đây

- Trung tâm điều khiển Botnet (Botnet C&C)

- Tên miền DGA của Botnet (Botnet DGA domains)

- Phần mềm gián điệp và quảng cáo (Spyware and adware)

- Keylogger và công cụ giám sát

Việc thiết lập các ngoại lệ đặc biệt là không bắt buộc, và đôi khi bạn sẽ muốn cho phép các chính sách khác. Ví dụ, việc chặn “parked domains” (tên miền được giữ chỗ) có thể vô tình vô hiệu hóa quyền truy cập vào các tên miền hợp pháp mà bạn thực sự muốn xem. Bạn có thể thấy điều này xảy ra trong chế độ xem phiên trực tiếp với các trang web hợp lệ, vì vậy việc chặn chúng có thể tạo ra các trường hợp dương tính giả (false positives). Bạn cũng có thể tạo danh sách trắng (whitelist) các URL nếu phát hiện các trang web hợp pháp bị chặn, điều này đôi khi cũng xảy ra.

Đánh giá hiệu quả và phiên bản ZenArmor

Các hình ảnh trên thường được lấy từ tài liệu chính thức của ZenArmor vì lý do bảo mật, nhưng chúng phản ánh chính xác giao diện mà bạn sẽ thấy trong quá trình triển khai trên OPNsense. Bạn có thể xem toàn bộ lưu lượng mạng của mình trên các bảng điều khiển này, bao gồm các mối đe dọa, kết nối bị chặn, và các yêu cầu web, DNS, TLS. Bạn có thể thay đổi số lượng hàng hiển thị, lọc theo thiết bị và nhiều tùy chọn khác.

Thành thật mà nói, hầu hết các thông tin này khá chi tiết, và đôi khi bạn sẽ không cần phải xử lý thêm nhiều dữ liệu trong Elastic. Đối với những người yêu thích thống kê, gần như mọi thứ bạn cần đều đã có sẵn ở đây. Bạn thậm chí có thể khởi tạo truy vấn WHOIS trực tiếp từ các danh sách này để có thêm thông tin về một tên miền nếu không rõ mục đích sử dụng của nó.

Dù đang sử dụng phiên bản dùng thử của ZenArmor, đây vẫn là một công cụ hữu ích ngay cả trong phiên bản miễn phí. Nó vẫn có thể chặn các trang web độc hại và phát hiện botnet, nhưng bạn sẽ mất quyền truy cập vào các tính năng như bảo vệ chống lại các đợt bùng phát virus và mã độc mới. Nếu bạn là người quan tâm đến bảo mật, phiên bản miễn phí vẫn rất đáng giá. Việc có nên đăng ký sau khi thời gian dùng thử kết thúc hay không còn tùy thuộc vào nhu cầu cá nhân. Tuy nhiên, ZenArmor là một công cụ mạnh mẽ từ một công ty có vẻ thực sự quan tâm đến việc cân bằng nhu cầu của người dùng gia đình, phi thương mại mà không bị lạm dụng bởi người dùng thương mại cố gắng sử dụng gói thấp hơn.

Chúng tôi khuyến khích bạn dùng thử ZenArmor để tự mình trải nghiệm. Bản dùng thử miễn phí trong hai tuần, và phiên bản miễn phí của nó cũng khá tốt. Nhiều người dùng cấu hình ZenArmor để giám sát cụ thể mạng LAN của mình.

Thiết lập CrowdSec trên OPNsense

Đơn giản và hiệu quả

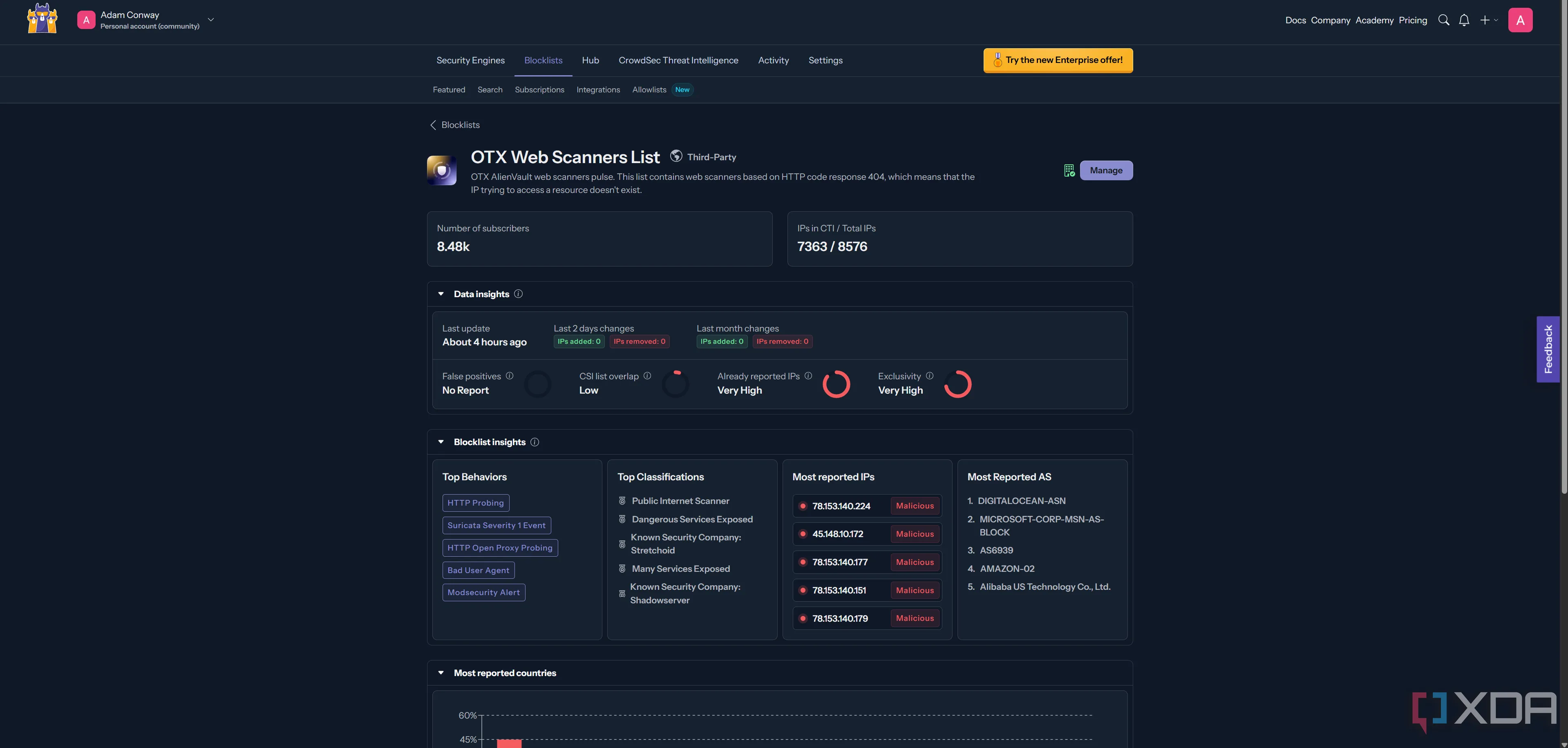

CrowdSec cực kỳ đơn giản để thiết lập và đó là một trong những lý do khiến nó được ưa chuộng. Bạn cài đặt nó như một plugin OPNsense, và nó sẽ tự động quản lý mọi thứ cho bạn. Hầu như không có gì để cấu hình, và bạn có thể ghép nối nó với một bảng điều khiển trực tuyến để xem chi tiết hơn về những gì đang diễn ra với mạng của mình. Trong ảnh chụp màn hình minh họa, bạn có thể thấy rằng nó đã chặn hoạt động dò quét cổng (port scanning) trên mạng. Điều này xác nhận rằng CrowdSec đang hoạt động hiệu quả, mang lại một sự an tâm bổ sung.

Để rõ ràng, các công cụ như CrowdSec không phải là tối quan trọng nếu bạn không để lộ bất kỳ cổng nào ra internet. Tuy nhiên, việc thiết lập chúng rất nhanh chóng và dễ dàng, và bộ định tuyến OPNsense của bạn hoàn toàn có thể xử lý được. Tại sao lại không cài đặt? Với cả CrowdSec và ZenArmor, người dùng thường không nhận thấy bất kỳ vấn đề nào liên quan đến kết nối, điều này cho thấy rằng bất cứ thứ gì chúng chặn đều không ảnh hưởng đến việc sử dụng hàng ngày. May mắn thay, cũng không có bất kỳ dấu hiệu nào cho thấy có phần mềm độc hại trên các thiết bị, và đây cũng là một sự an tâm bổ sung mà các công cụ này mang lại.

Tại sao nên sử dụng IDS/IPS trên router OPNsense/pfSense của bạn?

Chắc chắn là nên!

Nếu bạn là người quan tâm sâu sắc đến bảo mật, hoặc đơn giản là muốn biết điều gì đang diễn ra trên mạng của mình, các công cụ này là vô giá. Chúng là một trong những lý do lớn nhất để bạn nên tự xây dựng bộ định tuyến OPNsense hoặc pfSense ngay từ đầu, bởi vì lượng dữ liệu mà bạn có thể nhận được từ các công cụ này là vô cùng quý giá. Bạn sẽ không còn sống trong cảm giác an toàn giả tạo, mà biết rõ rằng mọi thứ trên mạng của mình đang được bảo vệ, điều này tốt hơn nhiều so với bất cứ thứ gì bộ định tuyến của ISP có thể cung cấp trước đây.

Chính sách chặn IP từ CrowdSec trên OPNsense, giúp ngăn chặn tấn công mạng

Chính sách chặn IP từ CrowdSec trên OPNsense, giúp ngăn chặn tấn công mạng

Nếu bạn có phần cứng phù hợp, chúng tôi hoàn toàn khuyến nghị bạn nên thiết lập các hệ thống này. Nếu không làm vậy, bạn có thể đã bỏ lỡ một trong những điểm cốt lõi của việc thiết lập một bộ định tuyến tùy chỉnh ngay từ đầu.

Các công cụ này là ví dụ điển hình cho những lợi thế vượt trội của một nền tảng như OPNsense, và bạn không nên bỏ qua chúng, đặc biệt là khi nhiều lựa chọn lại hoàn toàn miễn phí. Ngay cả Suricata, nếu bạn không sử dụng mạng PPPoE, cũng là một công cụ tuyệt vời và được tích hợp sẵn trong OPNsense. Phiên bản Pro của nó miễn phí với dữ liệu đo từ xa, và ngay cả phiên bản miễn phí thông thường cũng rất ấn tượng. Mặc dù một số người dùng không thể sử dụng nó do loại kết nối internet, nhưng rất nhiều người khác có thể, vì vậy rất đáng để thử. Các cơ sở dữ liệu và danh sách công khai, được đóng góp từ các chuyên gia bảo mật trên toàn cầu, là một nguồn tài nguyên tuyệt vời đáng được khai thác qua tất cả các công cụ này.

IDS và IPS không chỉ là những tính năng bổ sung mà là các thành phần thiết yếu để đảm bảo một hệ thống mạng an toàn và minh bạch. Với OPNsense, bạn có trong tay những công cụ mạnh mẽ để biến router của mình thành một pháo đài kỹ thuật số.

Bạn đã từng triển khai IDS/IPS trên OPNsense hay pfSense chưa? Bạn có kinh nghiệm hay mẹo nào muốn chia sẻ không? Hãy để lại bình luận bên dưới hoặc khám phá thêm các bài viết chuyên sâu về bảo mật mạng trên congnghe360.net để cập nhật những kiến thức mới nhất!