Khi bạn lên kế hoạch thiết lập mạng cho home lab của mình, một tường lửa có khả năng tùy chỉnh cao là yếu tố then chốt để giữ cho hệ thống (và mạng gia đình) của bạn an toàn và bảo mật. Sau khi đã quyết định xây dựng tường lửa riêng hoặc sử dụng giải pháp tường lửa phần cứng có sẵn, và trước khi đi sâu vào các quy tắc nâng cao hơn, có một vài quy tắc tường lửa thiết yếu cần được thiết lập ngay từ đầu. Đây là những quy tắc cốt lõi cho mạng home lab của bạn, đảm bảo rằng bạn luôn có thể truy cập thiết bị tường lửa để thay đổi quy tắc nếu có sự cố xảy ra. Và thực tế mà nói, đây là một home lab, nên mọi thứ có thể sai đều có thể sẽ sai.

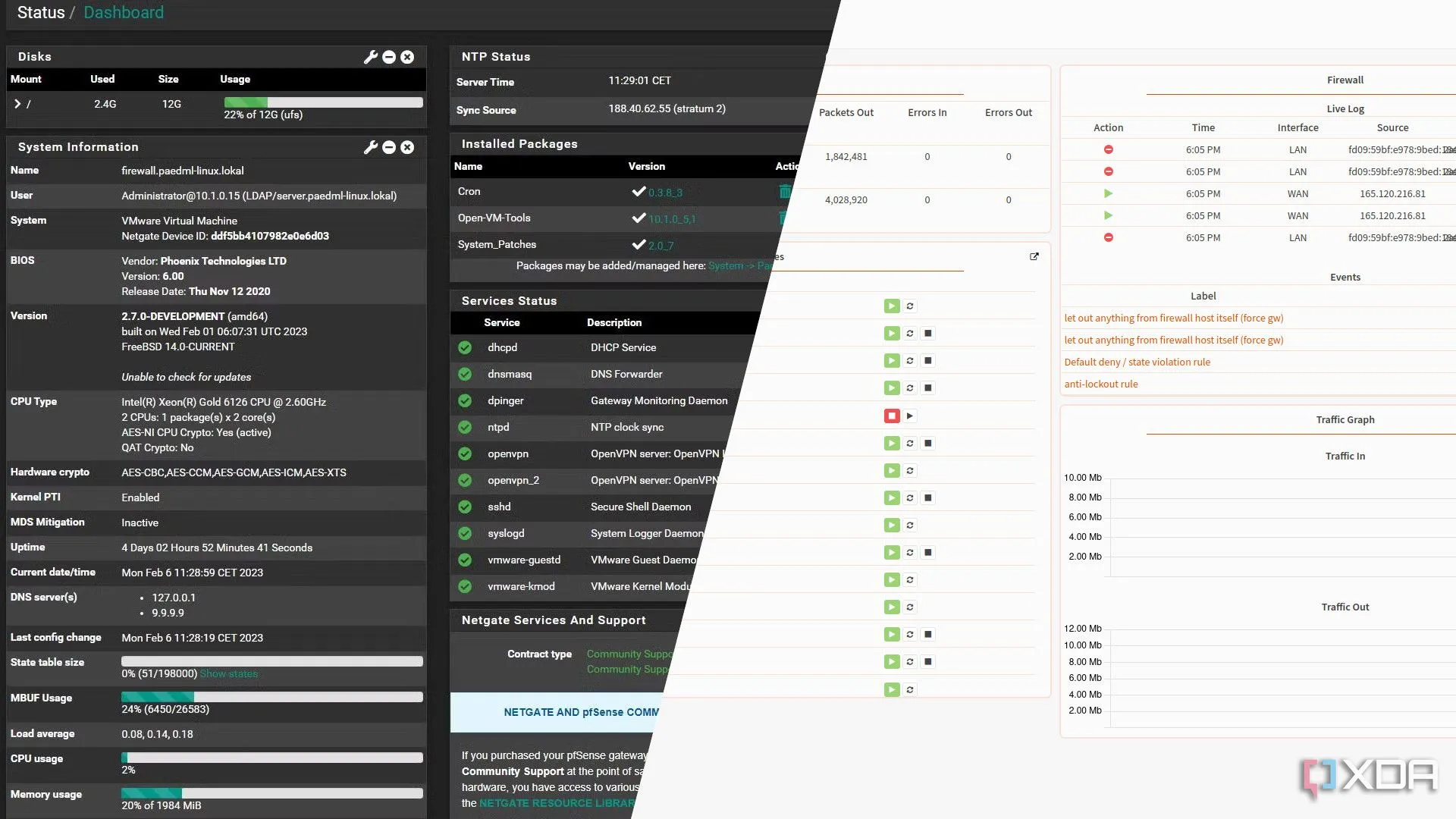

So sánh giao diện pfSense và OPNsense

So sánh giao diện pfSense và OPNsense

1. Chặn Lưu Lượng Truy Cập Ra Ngoài Theo Mặc Định (Drop Outbound Traffic by Default)

Điều gì xảy ra trong home lab, hãy để nó ở trong home lab

Bạn càng có nhiều quyền kiểm soát đối với home lab của mình thì càng tốt, và điều đó bao gồm mọi lưu lượng truy cập đi qua giao diện WAN đến mạng gia đình hoặc internet rộng lớn hơn. Quy tắc mặc định nên là chặn lưu lượng truy cập ra ngoài trên cả IPv4 và IPv6 để không có gì thoát ra ngoài trừ khi bạn đã cho phép nó. Bạn có thể tách riêng IPv4 và IPv6 như cách chúng tôi làm để dễ đọc hơn, hoặc bạn có thể kết hợp cả hai thành một quy tắc duy nhất.

Khi tạo các quy tắc tổng thể này, bạn cũng có thể áp dụng tương tự cho lưu lượng truy cập đến (incoming traffic). Việc cài đặt cả IPv4 và IPv6 để chặn mọi gói tin đến trừ khi được cho phép rõ ràng bằng các quy tắc nâng cao hơn sẽ giúp bạn luôn biết điều gì đang xảy ra trên mạng home lab của mình. Điều này cũng giúp thu hẹp số lượng cổng bạn phải kiểm tra nếu có sự cố, tiết kiệm thời gian quý báu của bạn.

Switch mạng, NAS và router trong hệ thống home lab

Switch mạng, NAS và router trong hệ thống home lab

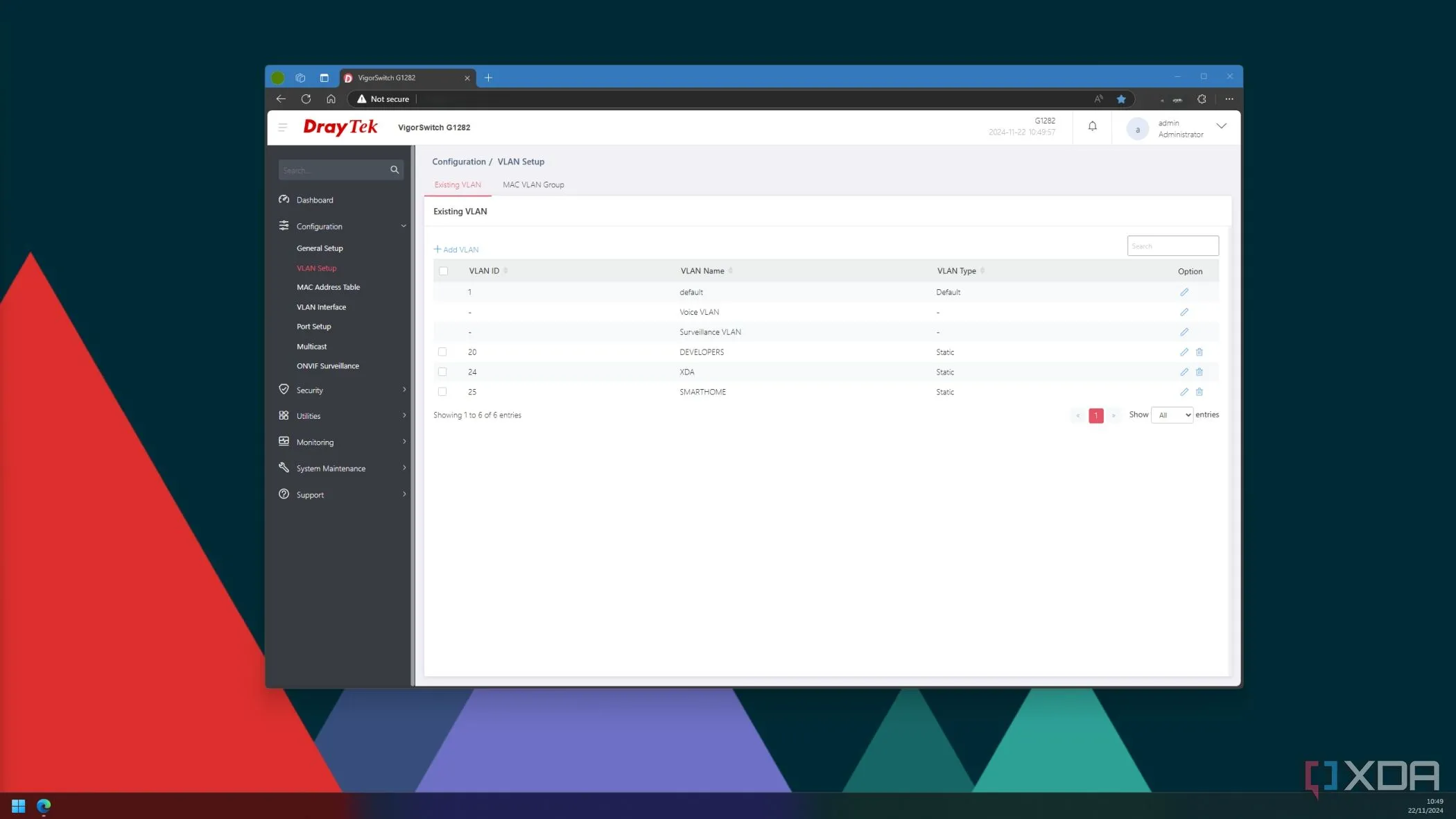

2. Thiết Lập VLAN Quản Lý (Management VLAN) Riêng Biệt

Điều này rất cần thiết để bạn luôn có thể truy cập tường lửa của mình

Trong khi bạn sẽ thực hiện hầu hết các thử nghiệm home lab của mình trong các VLAN khác nhau, có một VLAN cụ thể cần thiết lập mà hầu như không cần chạm đến sau giai đoạn cài đặt ban đầu. Đó là một VLAN quản lý chuyên dụng, chỉ được sử dụng để kết nối với các giao diện quản lý của các thiết bị mạng.

Điều này mang lại một số lợi ích thực tế, với lợi ích quan trọng nhất trong kịch bản home lab là nó cho phép bạn truy cập giao diện quản lý của các thiết bị, ngay cả khi có sự cố xảy ra với một (hoặc tất cả) các VLAN khác và bạn không thể kết nối từ chúng. Việc thêm một số quy tắc định tuyến giữa VLAN quản lý và các VLAN đáng tin cậy có nghĩa là bạn có thể truy cập từ bất kỳ VLAN nào trong số đó, với các quy tắc tường lửa vững chắc để giới hạn điều này chỉ cho các IP đáng tin cậy.

Điều này cũng có nghĩa là các giao diện quản lý không thể truy cập được đối với kẻ tấn công nếu chúng tìm cách xâm nhập vào một trong các VLAN khác của bạn, vì chúng không nằm trong cùng một khu vực mạng. Các giao diện này thường có bảo mật kém, và bạn muốn có một tường lửa nằm giữa chúng và phần còn lại của mạng.

3. Cấu Hình Quy Tắc Chống Khóa Truy Cập (Anti-Lockout Rule)

Bạn sẽ cấu hình nhiều cổng và quy tắc chặn, và bạn không muốn bị khóa khỏi hệ thống

Một trong những phần khó khăn nhất khi quản lý home lab là việc truy cập lại các thiết bị cốt lõi của mình, như tường lửa, sau khi một thay đổi DHCP mà tôi đã thực hiện bị lỗi. Ngay cả khi bạn có quyền truy cập vật lý vào phần cứng, việc đăng nhập và hoàn tác các thay đổi không phải lúc nào cũng đơn giản. Tuy nhiên, nếu bạn thiết lập quy tắc chống khóa truy cập trước khi bắt đầu thử nghiệm với các chức năng liên quan đến DNS khác, mọi việc sẽ dễ dàng hơn rất nhiều khi có sự cố. Bạn nên thiết lập các tùy chọn sau:

- Cho phép truy cập SSH tới cổng 22

- Cho phép lưu lượng truy cập tới cổng 443 (HTTPS)

- Cho phép ping ICMP

Giao diện quản lý VLAN trên tường lửa

Giao diện quản lý VLAN trên tường lửa

Đây có thể là các cài đặt riêng lẻ, hoặc bạn có thể nhóm chúng vào một alias (bí danh) gọi là ADMIN_PORTS, và sau đó bạn chỉ cần gọi alias này trong các bước cài đặt sau. Mặc dù bạn có thể thiết lập quy tắc này trên mọi VLAN hoặc thậm chí trên kết nối từ mạng gia đình, nhưng dễ nhất là thêm các quy tắc này vào VLAN quản lý mà chúng ta đã thiết lập. VLAN đó chỉ được sử dụng để quản lý các thiết bị mạng, không bao giờ bị chạm đến khi thử nghiệm home lab, và sẽ dễ dàng truy cập để sửa chữa bất kỳ VLAN nào bị cấu hình sai trong quá trình học tập tại home lab của chúng ta.

Mớ dây mạng hỗn độn trong một hệ thống home lab

Mớ dây mạng hỗn độn trong một hệ thống home lab

4. Phân Chia Mạng Bằng VLANs Để Đảm Bảo An Toàn Cho Mạng Gia Đình

Bạn không muốn home lab của mình chiếm quyền kiểm soát các mạng khác

Tùy thuộc vào mức độ phức tạp của thiết lập home lab, bạn có thể đang chạy nó trên phần cứng được kết nối với mạng gia đình của mình. Ngay cả khi không, việc sử dụng VLANs để phân chia các thiết bị vào các mạng riêng vẫn rất có giá trị. Một VLAN có thể dành cho máy chủ hoặc lưu trữ, một VLAN dành cho các thiết bị IoT để thử nghiệm, một VLAN có thể được khóa chặt để kiểm tra phần mềm độc hại hoặc đảo ngược kỹ thuật những thứ mà bạn không muốn để lây lan trên một mạng thông thường.

Tất cả là về việc giảm thiểu hồ sơ rủi ro cho bất kỳ thí nghiệm nào mà home lab của bạn đang thực hiện. Các thiết bị bên ngoài như camera an ninh tuyệt đối nên nằm trên VLAN riêng của chúng, để hạn chế quyền truy cập vào phần còn lại của mạng nếu ai đó giành được quyền truy cập vào chúng từ bên ngoài. Và bạn có thể đi xa hơn với một VLAN cho lưu lượng VPN, một cho khách sử dụng, một cho các thiết bị như Google Home hoặc Alexa cần giao tiếp với nhau trong khi kết nối internet, hoặc bất kỳ cách nào khác để phân đoạn home lab và mạng gia đình của bạn một cách hợp lý với cấu hình của bạn. Điều mấu chốt là các VLAN chỉ có thể giao tiếp với nhau thông qua tường lửa, và chỉ khi bạn cho phép chúng làm điều đó một cách cụ thể.

Ảnh cận cảnh một switch mạng trong tủ rack

Ảnh cận cảnh một switch mạng trong tủ rack

5. Kích Hoạt Chặn Theo Địa Lý (GeoIP Blocking)

Mạng của bạn sẽ an toàn hơn nếu bạn giới hạn các quốc gia có thể kết nối với nó

Một trong những quy tắc hữu ích nhất mà bạn có thể kích hoạt trên các tường lửa nâng cao, như OPNsense hoặc pfSense, là GeoIP. Tính năng này cho phép bạn chặn bất kỳ lưu lượng truy cập đến nào từ các khu vực địa lý mà bạn thiết lập. Điều này dễ dàng hạn chế số lượng kẻ xấu mà bạn phải đối phó, trong khi vẫn duy trì kết nối từ các quốc gia nơi lưu trữ đám mây hoặc máy chủ trợ lý giọng nói của bạn có thể đặt.

Một lần nữa, bạn sẽ muốn đặt quy tắc chặn này cho lưu lượng truy cập đi vào hoặc đi ra khỏi tường lửa của mình, bởi vì việc có thể ngăn chặn phần mềm độc hại “phone home” luôn là một ý tưởng hay, ngay cả khi bạn không thể đảm bảo nó sẽ không xâm nhập vào home lab của bạn. Và bạn thậm chí có thể đảo ngược quy tắc này nếu bạn là một nhà nghiên cứu bảo mật, thiết lập honeypot và sử dụng GeoIP để chặn các quốc gia chọn lọc để cho phép những kẻ tấn công đã biết truy cập mạng của bạn để nghiên cứu hành vi của chúng.

Hình ảnh Trái Đất nhìn từ không gian

Hình ảnh Trái Đất nhìn từ không gian

Hành trình khám phá home lab của bạn sẽ dễ dàng hơn nhiều với những quy tắc tường lửa hợp lý được thiết lập từ đầu

Có thể bạn sẽ muốn lao vào các cấu hình nâng cao trong home lab và triển khai một loạt dịch vụ ngay từ đầu, nhưng tốt hơn nhiều là áp dụng một phương pháp tiếp cận có hệ thống và thiết lập một số quy tắc cơ bản trước. Với các quy tắc tường lửa và mạng này, bạn sẽ có cơ hội tốt hơn để giữ an toàn cho home lab của mình, và có thể khắc phục sự cố mà không cần phải xóa sạch và bắt đầu lại từ đầu.

Congnghe360.net khuyến khích bạn áp dụng những quy tắc này để xây dựng một nền tảng vững chắc cho mọi thử nghiệm công nghệ của mình. Bạn có kinh nghiệm hay mẹo nào khác để bảo mật home lab không? Hãy chia sẻ ý kiến của bạn trong phần bình luận bên dưới hoặc tìm đọc thêm các bài viết về bảo mật mạng và tối ưu home lab của chúng tôi!