Kali Linux đã khẳng định vị thế vững chắc trong cộng đồng an ninh mạng toàn cầu, và tại Việt Nam, sự quan tâm dành cho hệ điều hành này cũng không ngừng tăng lên. Lý do rất đơn giản: nó được trang bị sẵn hàng trăm công cụ chuyên biệt, giúp việc đánh giá lỗ hổng, kiểm thử xâm nhập (penetration testing) và kiểm toán bảo mật trở nên không chỉ khả thi mà còn vô cùng hiệu quả. Dù bạn đang kiểm tra các điểm yếu trong mạng gia đình, phân tích các mẫu lưu lượng truy cập hay tiến hành các cuộc đánh giá bảo mật phức tạp, Kali Linux đều cung cấp sức mạnh cần thiết để bạn luôn chủ động và nắm vững thông tin.

Là một chuyên gia tại congnghe360.net, tôi thường xuyên tin dùng Kali Linux trong công việc hàng ngày. Dưới đây là sáu công cụ mà tôi đặc biệt dựa vào để duy trì an toàn và bảo mật cho mọi hệ thống. Những công cụ này không chỉ giúp phát hiện vấn đề mà còn cung cấp cái nhìn sâu sắc, toàn diện về tình hình an ninh mạng, đảm bảo mọi thứ luôn hoạt động ổn định và an toàn.

Bộ chuyển mạch mạng với NAS và router

Bộ chuyển mạch mạng với NAS và router

1. Nmap: Quét mạng toàn diện và mạnh mẽ

Quét, lập bản đồ và phân tích chi tiết độ chính xác

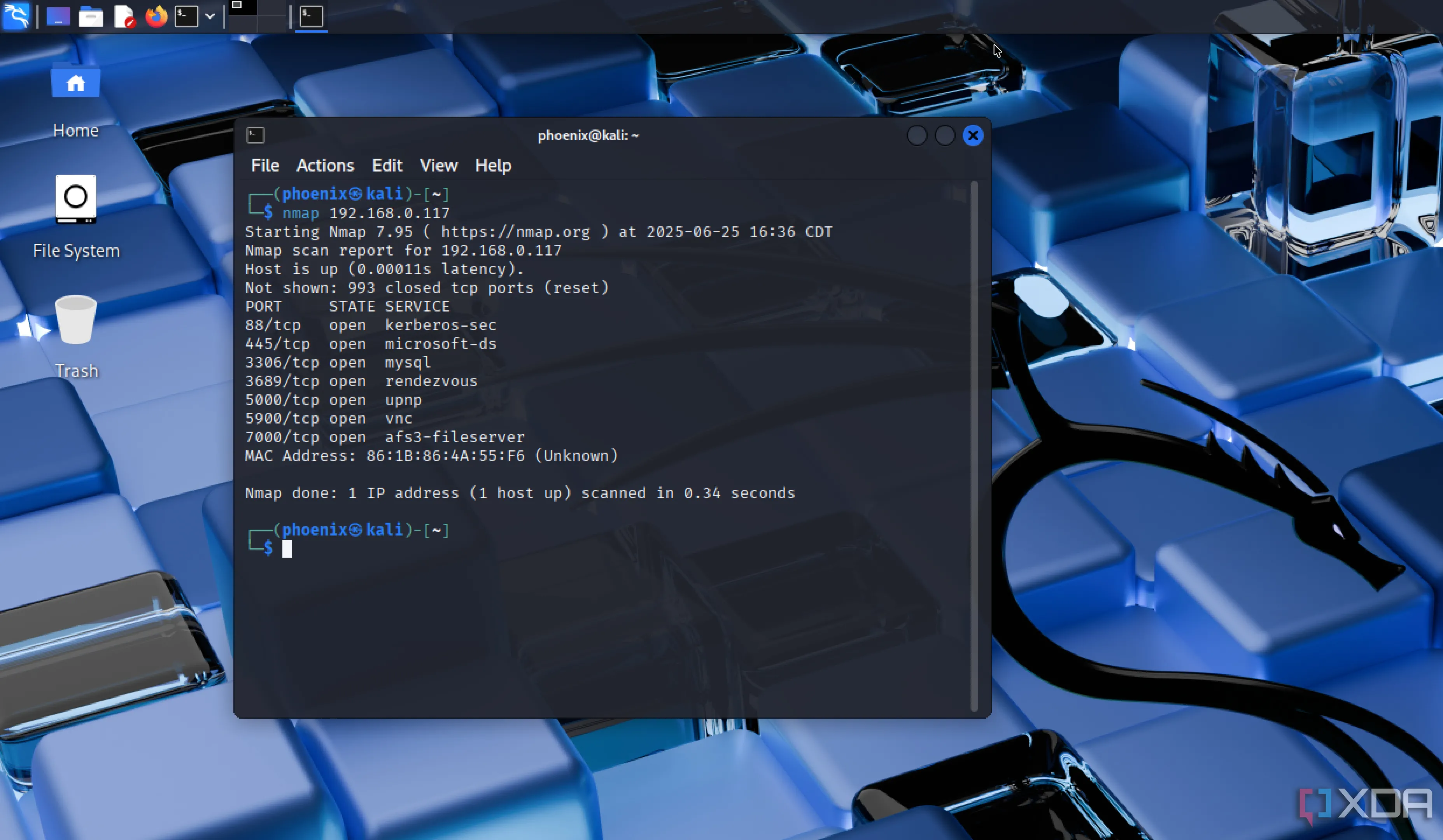

Nmap (Network Mapper) thường là một trong những công cụ đầu tiên tôi sử dụng khi đánh giá một mạng lưới. Nó nhanh chóng tiết lộ các cổng mở, dịch vụ đang chạy và hệ điều hành của tất cả các thiết bị kết nối trong mạng. Nhờ đó, tôi có thể hiểu chính xác những gì đang hoạt động và nơi có thể tồn tại các điểm xâm nhập tiềm năng. Tôi có thể dễ dàng lọc ra các thiết bị đáng tin cậy và tập trung vào những bất thường, vốn có thể chỉ ra các dịch vụ bị cấu hình sai hoặc máy chủ trái phép.

Nmap đang hoạt động trên màn hình

Nmap đang hoạt động trên màn hình

Mức độ tùy chỉnh cao của Nmap là một lý do khác khiến tôi luôn giữ nó trong quy trình làm việc thường xuyên của mình. Dù tôi muốn một bản quét nhanh hay một cuộc điều tra chuyên sâu, Nmap đều có thể điều chỉnh để phù hợp với từng nhiệm vụ. Khi kết hợp với các tập lệnh NSE (Nmap Scripting Engine), tôi thậm chí có thể dò tìm các lỗ hổng cụ thể hoặc cấu hình sai. Nó cung cấp cho tôi thông tin có giá trị, có thể hành động được để củng cố hệ thống phòng thủ mạng.

Các báo cáo của Nmap rất dễ đọc và chia sẻ, lý tưởng cho việc ghi lại tài liệu hoặc giải thích các phát hiện cho người khác. Tôi thường chạy các bản quét định kỳ trên các phân đoạn mạng đã biết để sớm phát hiện những thay đổi. Việc theo dõi chặt chẽ kết quả mong đợi so với các kết quả bất ngờ là một chiến thuật đơn giản nhưng hiệu quả, giúp duy trì an ninh mạng vững chắc.

2. Wireshark: Hiển thị lưu lượng mạng cấp gói tin

Giám sát lưu lượng và phát hiện sớm các mối đe dọa tiềm ẩn

Wireshark cung cấp một cái nhìn chi tiết về những gì thực sự đang diễn ra trên mạng của tôi. Nó bắt các gói tin trong thời gian thực và cung cấp các công cụ để phân tích chúng ngay lập tức. Tôi sử dụng nó để kiểm tra các giao thức, gắn cờ các tải trọng đáng ngờ và xác định các mẫu lưu lượng bất thường có thể cho thấy một thiết bị hoặc dịch vụ đã bị xâm nhập. Khả năng đi sâu vào từng byte dữ liệu là cực kỳ hữu ích cho việc khắc phục sự cố và phát hiện mối đe dọa.

Một tính năng tôi đặc biệt đánh giá cao là Wireshark hỗ trợ các bộ lọc tùy chỉnh. Tôi có thể chỉ tập trung vào lưu lượng mà tôi quan tâm, như các truy vấn DNS hoặc các lần đăng nhập thất bại. Điều này giúp tôi duy trì sự tập trung mà không phải sàng lọc qua hàng tá dữ liệu không liên quan. Khi có điều gì đó bất thường xảy ra, nó hiếm khi che giấu được lâu dưới con mắt của Wireshark.

Wireshark không chỉ để phản ứng. Tôi sử dụng nó một cách chủ động để kiểm tra các quy tắc tường lửa và xác thực các chiến lược phân đoạn mạng. Đây là một cách tuyệt vời để xác nhận rằng mạng của tôi hoạt động đúng như mong đợi. Khi tôi phát hiện ra các vấn đề, tôi có thể giải quyết chúng trước khi chúng trở thành những rủi ro thực sự, đảm bảo an toàn cho hệ thống.

Chạy NetBox trên màn hình

Chạy NetBox trên màn hình

3. Metasploit: Kiểm thử xâm nhập thực tế

Mô phỏng tấn công để tìm ra điểm yếu

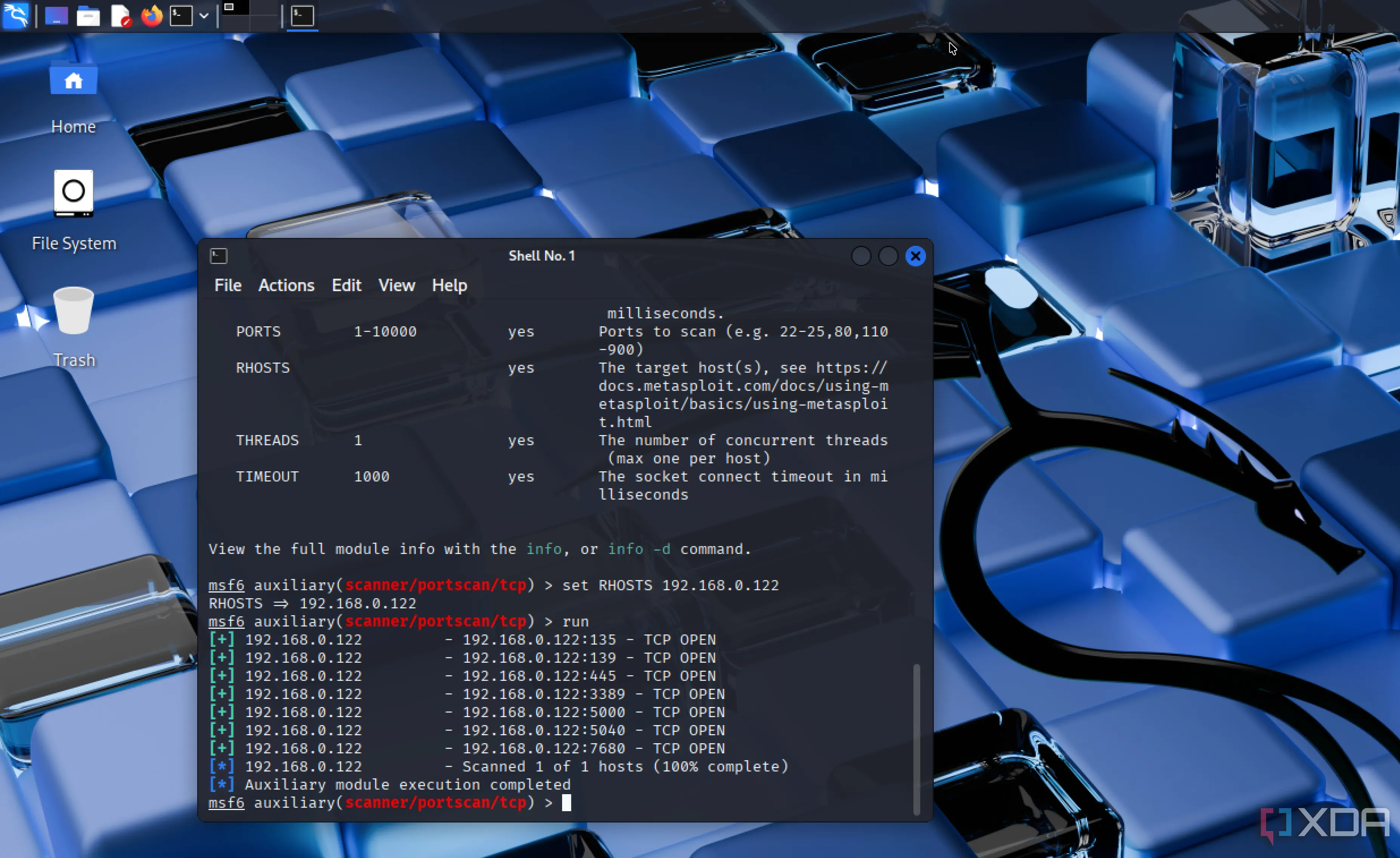

Metasploit là một trong những công cụ nâng cao hơn trong bộ công cụ Kali của tôi, nhưng nó hoàn toàn xứng đáng với công sức bỏ ra để học hỏi. Tôi sử dụng nó để mô phỏng các cuộc tấn công trong một môi trường kiểm soát, cho phép tôi kiểm tra cách các hệ thống của mình phản ứng dưới áp lực. Điều đó giúp tôi có cái nhìn rõ ràng hơn về những hệ thống phòng thủ nào cần được củng cố. Nó cũng giúp tôi xác thực liệu các bản vá và cấu hình có đang hoạt động như dự kiến hay không.

Metasploit đặc biệt hữu ích khi kết hợp với các khai thác và payload đã biết. Tôi có thể kiểm tra các lỗ hổng cụ thể chống lại các hệ điều hành hoặc phiên bản dịch vụ khác nhau trên mạng của mình. Metasploit cung cấp phản hồi rõ ràng, vì vậy tôi biết mục tiêu nào đã bị xâm phạm thành công và tại sao. Thông tin chi tiết đó rất khó có được từ các công cụ giám sát thụ động.

Một điểm mạnh khác của Metasploit là khả năng tích hợp liền mạch với các công cụ khác. Tôi có thể cung cấp các mục tiêu từ các bản quét Nmap hoặc sử dụng nó để xác minh các phát hiện từ các báo cáo lỗ hổng. Kiểu tích hợp này giúp tối ưu hóa quy trình của tôi và tiết kiệm thời gian, biến an ninh tấn công trở thành một phần không thể thiếu trong chiến lược phòng thủ của tôi.

Metasploit đang hoạt động trên màn hình

Metasploit đang hoạt động trên màn hình

4. Aircrack-ng: Kiểm toán và bảo mật môi trường Wi-Fi

Phân tích và bảo vệ môi trường Wi-Fi của bạn

Bảo mật mạng không dây thường bị bỏ qua, nhưng Aircrack-ng giúp tôi luôn nắm bắt được nó. Bộ công cụ này cho phép tôi bắt gói tin, phân tích các giao thức mã hóa, và thậm chí kiểm tra độ mạnh mật khẩu trên mạng của chính tôi. Nó giúp tôi đảm bảo rằng các điểm truy cập không dây không phải là mắt xích yếu trong chuỗi bảo mật. Tôi sử dụng nó thường xuyên để kiểm tra rò rỉ tín hiệu và các điểm truy cập giả mạo (rogue access points).

Tôi cũng đã sử dụng Aircrack-ng để xác thực các thay đổi trong cấu hình Wi-Fi, đặc biệt sau các bản cập nhật firmware. Aircrack-ng giúp dễ dàng xác nhận liệu các lỗ hổng cũ đã được vá hay có lỗ hổng mới nào được đưa vào hay không. Nó giúp tôi tránh những bất ngờ khi nâng cấp thiết bị. Vì mạng không dây rất phổ biến, tôi thấy công cụ này rất quan trọng đối với cách tiếp cận bảo mật tổng thể của mình.

Khi tôi làm việc trong một thiết lập di động hơn, chẳng hạn như với thiết lập Raspberry Pi di động, Aircrack-ng thực sự phát huy tác dụng. Tôi có thể chạy kiểm toán tại hiện trường và kiểm tra cường độ tín hiệu hoặc tư thế bảo mật mà không cần một máy trạm đầy đủ. Sự linh hoạt đó giúp tôi duy trì bảo mật không dây mạnh mẽ bất kể tôi ở đâu.

Một người cầm bộ chuyển mạch mạng Zyxel

Một người cầm bộ chuyển mạch mạng Zyxel

5. Burp Suite: Kiểm thử ứng dụng web chuyên sâu

Khai thác các ứng dụng web để phát hiện lỗi bảo mật

Burp Suite là công cụ tôi ưu tiên hàng đầu để kiểm tra bảo mật của bất kỳ ứng dụng web nào tôi đang chạy. Dù đó là một dịch vụ tự host hay một cái gì đó tôi đã triển khai để thử nghiệm, Burp giúp tôi phát hiện vấn đề sớm. Nó chặn và sửa đổi lưu lượng HTTP, giúp dễ dàng mô phỏng các cuộc tấn công như XSS hoặc SQL injection. Tôi sử dụng nó để khám phá toàn bộ chu kỳ yêu cầu và phản hồi một cách chi tiết.

Một trong những điểm mạnh lớn nhất của nó là khả năng tự động quét lỗ hổng trong khi vẫn cho phép kiểm tra thủ công. Tôi thích sử dụng công cụ spider tích hợp để lập bản đồ ứng dụng và xác định tất cả các điểm cuối của nó. Điều đó cung cấp cho tôi một nền tảng vững chắc để đào sâu vào từng tuyến và trường nhập liệu. Nó cũng gắn cờ các điểm không nhất quán và các thực hành bảo mật kém.

Khi tôi tìm thấy vấn đề, Burp Suite cung cấp cho tôi thông tin cần thiết để khắc phục chúng nhanh chóng. Tôi có thể phát lại các yêu cầu với các tham số khác nhau hoặc xem chính xác cách ứng dụng phản ứng dưới áp lực. Nó không chỉ là tìm kiếm lỗ hổng mà còn học cách chúng hoạt động. Điều đó giúp xây dựng các ứng dụng kiên cường hơn ngay từ đầu dễ dàng hơn.

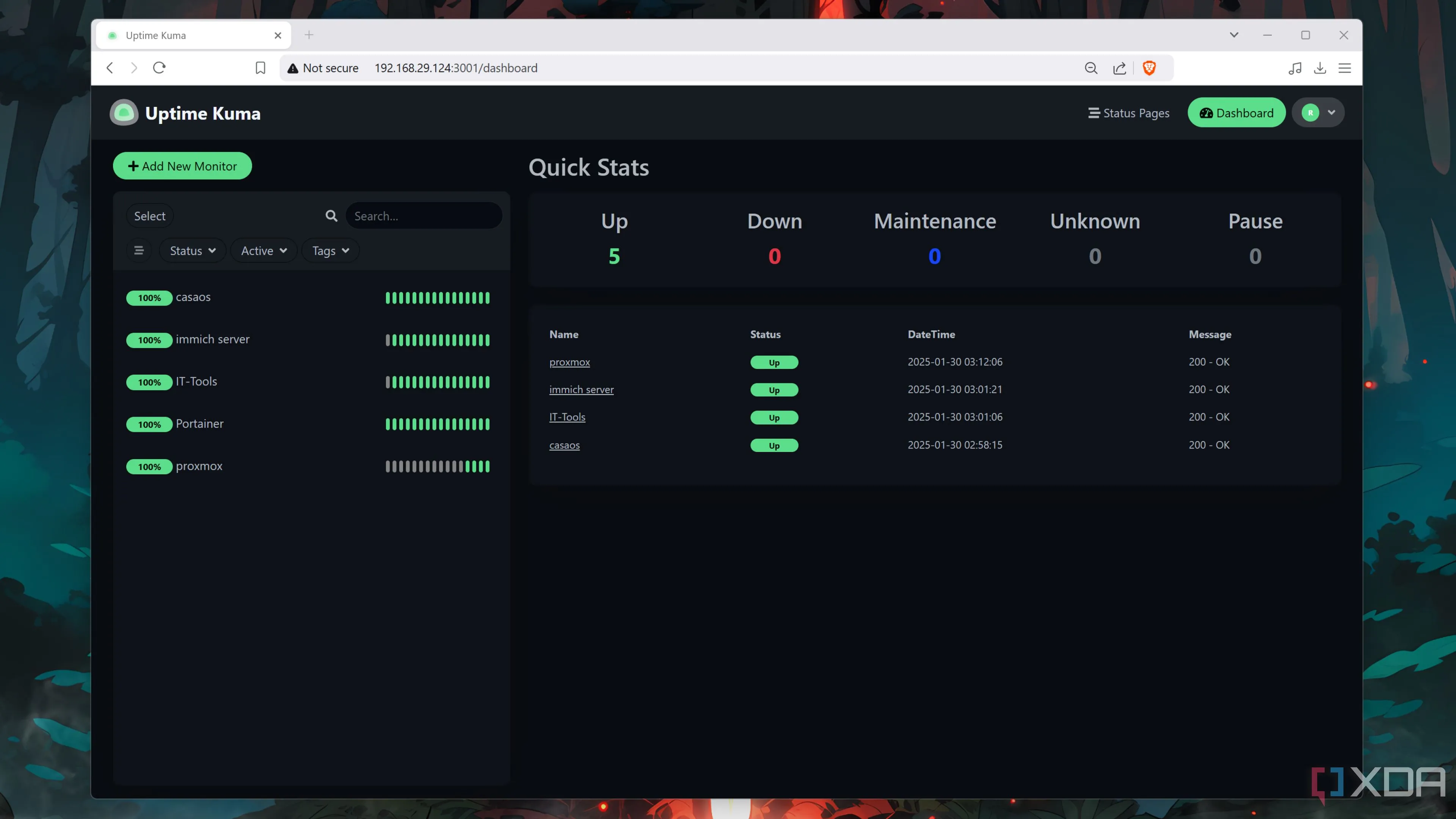

Giám sát các container trong Uptime Kuma

Giám sát các container trong Uptime Kuma

6. Netcat: Công cụ kiểm tra mạng nhanh chóng và đa năng

Nhẹ nhưng mạnh mẽ để gỡ lỗi mạng

Netcat có vẻ đơn giản, nhưng đây là một công cụ tôi sử dụng thường xuyên. Nó hoạt động như một con dao của Thụy Sĩ cho giao tiếp mạng, cho phép tôi gửi và nhận dữ liệu giữa các hệ thống. Tôi sử dụng nó để kiểm tra các cổng mở, xác minh các quy tắc tường lửa hoặc tạo các cuộc truyền dữ liệu tạm thời. Nó đặc biệt tiện dụng khi tôi cần khắc phục sự cố mà không cần thiết lập một bộ công cụ kiểm thử đầy đủ.

Một điều tôi thích ở Netcat là nó hoạt động tốt trong việc viết kịch bản và tự động hóa. Tôi đã xây dựng các kịch bản chẩn đoán nhẹ để kiểm tra khả năng phản hồi của hệ thống hoặc đo độ trễ giữa các thiết bị. Chúng có thể chạy theo lịch trình hoặc được kích hoạt theo yêu cầu, cung cấp cho tôi phản hồi tức thì. Thiết lập tối thiểu làm cho nó nhanh chóng và đáng tin cậy.

Mặc dù đơn giản, Netcat cực kỳ linh hoạt. Tôi đã sử dụng nó để mô phỏng các dịch vụ nhằm kiểm tra hệ thống phát hiện xâm nhập hoặc để chuyển tiếp lưu lượng trong môi trường thử nghiệm. Giao diện không cầu kỳ của nó cho phép tôi tập trung vào những gì đang xảy ra bên dưới. Nó mang lại cho tôi quyền kiểm soát cách tôi tương tác với mạng theo những cách khó sao chép bằng các công cụ khác.

Netcat đang quét trên màn hình

Netcat đang quét trên màn hình

Kali Linux giúp tôi đi trước các lỗ hổng tiềm ẩn

Những công cụ này chỉ là một phần nhỏ trong những gì Kali Linux mang lại, nhưng chúng bao gồm các lĩnh vực quan trọng trong quy trình bảo mật mạng của tôi. Bằng cách kết hợp giám sát thời gian thực, kiểm thử tấn công và chẩn đoán chi tiết, tôi có thể đi trước một bước so với các mối đe dọa phổ biến. Mỗi công cụ đều mang đến một giá trị khác biệt, và cùng nhau, chúng tạo thành một bức tranh hoàn chỉnh về an ninh mạng.

Sức mạnh của Kali không chỉ nằm ở bộ công cụ của nó mà còn ở khả năng dễ dàng tích hợp vào các môi trường khác nhau. Dù tôi làm việc trên máy tính xách tay, máy ảo (VM) hay thậm chí là Raspberry Pi, các công cụ này đều hoạt động nhất quán. Khả năng di động đó có nghĩa là tôi có thể đánh giá và bảo mật mạng của mình từ hầu hết mọi nơi.

Bảo mật không bao giờ là một nhiệm vụ “làm một lần là xong”. Đó là điều tôi kiểm tra thường xuyên, và Kali giúp quá trình đó hiệu quả và nhiều thông tin hơn. Với sáu tính năng này, tôi có thể tự tin duy trì hiệu suất của hệ thống và xác định các lĩnh vực cần cải thiện, đảm bảo môi trường công nghệ luôn an toàn.

Bạn có kinh nghiệm gì với các công cụ này hoặc có công cụ Kali Linux nào khác mà bạn thường xuyên sử dụng không? Hãy chia sẻ ý kiến và kinh nghiệm của bạn trong phần bình luận bên dưới để cùng cộng đồng congnghe360.net thảo luận và học hỏi nhé!