Với nền tảng khoa học máy tính và kinh nghiệm nhiều năm trong ngành, tôi tự tin rằng mình có hiểu biết sâu rộng về lĩnh vực điện toán. Mặc dù mạng máy tính là một chủ đề tôi đã dành nhiều thời gian nghiên cứu và thực sự yêu thích, việc thành thạo mọi chi tiết đôi khi vẫn là một thách thức. Chính vì lẽ đó, khi bắt tay vào xây dựng ngôi nhà thông minh của mình, tôi đã đặt mục tiêu thực hiện mọi thứ thật chuẩn xác ngay từ đầu.

Qua quá trình đọc tài liệu, nghiên cứu kỹ lưỡng và thử nghiệm, tôi đã tích lũy được rất nhiều kinh nghiệm về mạng lưới trong vài tháng gần đây. Dù đã triển khai các hệ thống cơ bản như Home Assistant từ hơn một năm trước, nhưng chỉ đến gần đây tôi mới thực sự quyết tâm “đi sâu” vào lĩnh vực này. Dưới đây là 5 bài học quan trọng nhất mà tôi đã đúc kết được.

1. Vấn Đề Của Bạn? Hẳn Ai Đó Cũng Từng Gặp Phải

Tầm quan trọng của việc nghiên cứu và tìm giải pháp tương tự

Trong quá trình xây dựng hệ thống mạng gia đình, đã không ít lần tôi đối mặt với một vấn đề tưởng chừng nan giải, nhưng chỉ sau một thời gian tìm kiếm, tôi phát hiện ra rằng ai đó cũng đã gặp phải tình huống tương tự, hoặc ít nhất là có mối liên hệ mật thiết. Một trường hợp điển hình là khi tôi triển khai OPNsense, một nền tảng tường lửa và định tuyến được thiết kế để thay thế router mặc định của nhà mạng. Tôi kết nối với nhà cung cấp dịch vụ Internet (ISP) qua giao thức PPPoE (Point-to-Point Protocol over Ethernet), và router Vodafone cung cấp đã được cấu hình sẵn để “cắm là chạy”, đúng như kỳ vọng từ một thiết bị của ISP. Trên thực tế, đây không phải là một router tồi, mặc dù trước đây tôi chỉ đơn thuần sử dụng nó như một cầu nối (bridge) cho mạng lưới Wi-Fi mesh của mình – vốn là cách chính tôi kết nối Internet từ các thiết bị không dây.

Tuy nhiên, Vodafone còn yêu cầu router kết nối phải có VLAN tag 10. VLAN tag được một số nhà cung cấp sử dụng để phân tách các dịch vụ. Tôi đã gặp khó khăn trong việc tự cấu hình điều này, vì tôi cần kết nối giao diện WAN (kết nối ra bên ngoài) với thiết bị đầu cuối mạng quang (ONT – Optical Network Terminal) của mình. Điều này có nghĩa là phải cấu hình một thiết bị PPPoE, gán VLAN tag cho nó, sau đó gán thiết bị PPPoE này cho giao diện WAN để yêu cầu một địa chỉ IP từ ISP.

Hóa ra, đây là một vấn đề tương đối ngách ở Ireland, vì có rất ít kết quả mà mọi người đã đạt được chính xác những gì tôi đang cố gắng thực hiện và công khai tài liệu hướng dẫn. Thậm chí còn ít hơn những hướng dẫn chi tiết. Những tài liệu tìm được thường liên quan đến pfSense (tuy tương tự nhưng không hoàn toàn giúp ích trong trường hợp cụ thể của tôi) hoặc là các phiên bản cũ hơn của OPNsense. Tuy nhiên, tôi nhận ra rằng quy trình này có thể sẽ tương tự đối với các ISP khác ở các quốc gia khác (chỉ khác về các con số cụ thể). Vì vậy, tôi đã tìm hiểu cách những người khác đã làm và tìm thấy nhiều ví dụ về cách cấu hình hệ thống tương tự ở các quốc gia như Hà Lan, Đức và thậm chí cả Úc.

Dù bạn có thể không tìm thấy giải pháp chính xác cho vấn đề của mình trên mạng, khả năng cao là ai đó đã có một trải nghiệm tương tự. Nếu bạn chịu khó suy nghĩ rộng hơn một chút, bạn có thể tìm kiếm các vấn đề tương đồng có thể giúp ích cho mình. Giờ đây, tôi đã có một router riêng mà tôi kiểm soát hoàn toàn, và tôi có thể kích hoạt các tính năng như phát hiện xâm nhập (intrusion detection) mà tôi chưa bao giờ mơ tới trên router của ISP.

2. Đừng Để Các “Vấn Đề Tiềm Ẩn” Làm Bạn Lo Lắng Quá Mức

Vẫn nên tuân thủ, nhưng biết đánh giá rủi ro thực tế

Cảm biến nhiệt độ và độ ẩm Sonoff với Zigbee

Cảm biến nhiệt độ và độ ẩm Sonoff với Zigbee

Khi xây dựng mạng Zigbee của mình, tôi đã rất cẩn thận tuân theo tất cả các lời khuyên trực tuyến liên quan đến nhiễu sóng. Tôi sử dụng một bộ mở rộng USB, đảm bảo các kênh Wi-Fi không bị chồng lấn và chắc chắn rằng bộ mở rộng USB của tôi là USB 2.0, không phải USB 3.0. Lý do sau cùng đơn giản là vì nhiều nguồn trực tuyến cho rằng USB 3.0 gây nhiễu cho nhiều dongle Zigbee. Điều này dẫn đến một thiết lập khá phức tạp để đảm bảo dongle của tôi không ở gần bất kỳ nút mesh nào và một mớ dây cáp lộn xộn để đảm bảo dongle cách xa máy tính và không cắm vào cổng USB 3.0.

Sau đó, tôi chuyển Home Assistant, Zigbee2MQTT và các máy chủ MQTT sang một host Proxmox riêng trên một máy khác, nhằm mục đích tách biệt các dịch vụ quan trọng nhất của tôi khỏi máy chủ chính – nơi tôi thường xuyên thử nghiệm các container và cấu hình mới. Việc này bao gồm cả việc di chuyển dongle USB. Trong lúc vội vàng, tôi chỉ đơn giản cắm nó vào một cổng USB 3.0 ở phía sau máy mới, và tệ hơn nữa, nó được đặt ngay cạnh một trong các nút mesh của tôi. Mãi đến sau này tôi mới nhận ra mình đã làm gì, thế nhưng mạng Zigbee của tôi vẫn tiếp tục hoạt động hoàn toàn bình thường.

Điều này không có nghĩa là bạn không nên tuân theo các thực hành tốt nhất (best practices), nhưng sự thật là đôi khi những thực hành đó có thể cực kỳ bất tiện, và đáng để thử theo cách bạn muốn trước. Một mạng Zigbee cũng không gây ra thiệt hại nghiêm trọng khi nó gặp sự cố, vì vậy có yếu tố đánh giá rủi ro ở đây. Bạn có thể dễ dàng cấu hình lại và xây dựng lại mạng của mình nếu có vấn đề lớn, đặc biệt nếu thông tin từ các thiết bị của bạn đang được gửi đến máy chủ MQTT hoặc được xử lý và ghi nhật ký bởi một công cụ khác như Home Assistant. Tôi đã thấy những người khác nói rằng việc sử dụng cổng USB 3.0 và đặt dongle Zigbee của họ cạnh router Wi-Fi cũng không phải là vấn đề đối với họ. Vì vậy, mặc dù tôi không khuyên bạn “cứ nhanh mà phá vỡ mọi thứ”, nhưng nếu điều đó không làm hỏng mạng gia đình hoặc gây ra bất kỳ thiệt hại vĩnh viễn nào, đáng để thử cách “không hoàn hảo” trước nếu nó phù hợp hơn với bạn.

3. Luôn Nắm Vững Khi Nào Nên Mạo Hiểm (Và Khi Nào Không)

Xác định mức độ quan trọng của hệ thống trước khi chấp nhận rủi ro

Tiếp theo từ luận điểm trước về Zigbee, điều quan trọng là phải biết khi nào nên chấp nhận rủi ro. Khi tôi triển khai router OPNsense, tôi nhận ra rằng việc đảm bảo nó hoạt động ổn định và dễ bảo trì là cực kỳ quan trọng. Mặc dù tôi có thể cài đặt thêm nhiều dịch vụ khác lên đó, nhưng tôi đã quyết định không làm vậy. Vấn đề là, nếu router OPNsense của tôi gặp sự cố, toàn bộ mạng của tôi cùng với quyền truy cập internet sẽ ngừng hoạt động.

Trong trường hợp này, router OPNsense của tôi chỉ chạy mỗi dịch vụ OPNsense. Nó được ảo hóa trong Proxmox (để giải quyết vấn đề bộ điều hợp Ethernet không có driver cho FreeBSD), nhưng ngoài ra, không có gì “không cần thiết” chạy trên đó. Nó được triển khai như một hệ thống độc lập, với cơ chế tự động khởi động máy ảo OPNsense khi máy chủ vật lý gặp sự cố hoặc mất điện. Tôi cũng có một cơ chế dự phòng (failover) để xử lý việc định tuyến LAN nếu máy ảo OPNsense chính của tôi ngừng hoạt động (nhưng phần còn lại của mạng vẫn hoạt động), để tôi vẫn có thể kết nối dễ dàng và khắc phục sự cố.

Mặc dù tôi sẵn lòng chấp nhận rủi ro, tôi sẽ không làm điều đó với các hệ thống quan trọng cốt lõi như thế này. Nếu có vẻ như thiệt hại tiềm tàng từ việc bạn mạo hiểm là cao, thì đó có lẽ là một ý tưởng tồi khi chấp nhận rủi ro đó. Tôi thường sử dụng điều này làm thước đo cho các quyết định liên quan đến mạng của mình. Tôi sẽ vui vẻ mày mò với mạng Zigbee và một số container của mình, nhưng tôi cực kỳ cẩn thận với OPNsense vì lý do này.

4. Tổ Chức Hợp Lý: Chìa Khóa Cho Mạng Lưới Bền Vững

Lập kế hoạch chi tiết và quản lý tài nguyên hiệu quả

Bộ chuyển mạch mạng với NAS và router

Bộ chuyển mạch mạng với NAS và router

Nếu bạn muốn xây dựng mạng của mình một cách chính xác, bạn sẽ cần phải lập kế hoạch trước. Hãy đánh giá các thiết bị bạn đang có, những gì có sẵn cho bạn và kết quả cuối cùng mà bạn mong muốn. Đối với tôi, tôi có một kế hoạch khá đơn giản:

- Xây dựng một router tùy chỉnh để kiểm soát mạng tốt hơn

- Tổ chức tốt hơn các thiết bị và địa chỉ IP tĩnh

- Ngăn chặn các thiết bị IoT (thường dễ bị tấn công) truy cập internet

- Dành chỗ cho việc mở rộng trong tương lai

Đây là một kế hoạch khá đơn giản, và tôi khá chắc rằng nó sẽ phát triển mạnh mẽ hơn trong tương lai. Tôi có một bộ chuyển mạch mạng (network switch) đơn giản được gắn vào hộp OPNsense của mình (một chiếc TP-Link SG108) sau đó xử lý các kết nối đến máy chủ homelab chính, máy tính của tôi và mạng mesh. Điều này khá dễ mở rộng và tôi không cần phải thay đổi quá nhiều trong tương lai nếu tôi muốn tiến xa hơn với việc bổ sung một switch có quản lý, chẳng hạn.

Mặt khác, việc tổ chức cũng rất quan trọng; mặc dù tôi có thể triển khai một phiên bản Netbox và quản lý theo dõi thiết bị một cách cực kỳ chi tiết, nhưng tôi chỉ đơn giản sử dụng Google Sheet để quản lý các địa chỉ IP tĩnh của mình, vốn được dự trữ bởi DHCP. Các phân đoạn của mạng của tôi được dành riêng cho các thiết bị cụ thể, ví dụ như 192.168.1.70 đến 192.168.1.100 dành cho các dịch vụ tự host. Điều này giúp tôi dễ dàng nhớ vị trí các dịch vụ khi cần truy cập chúng và giữ mọi thứ ngăn nắp.

5. Ưu Tiên Bảo Mật Ngay Từ Đầu: Không Bao Giờ Là Thừa

Giải pháp đóng gói an toàn tốt hơn tự làm kém chất lượng

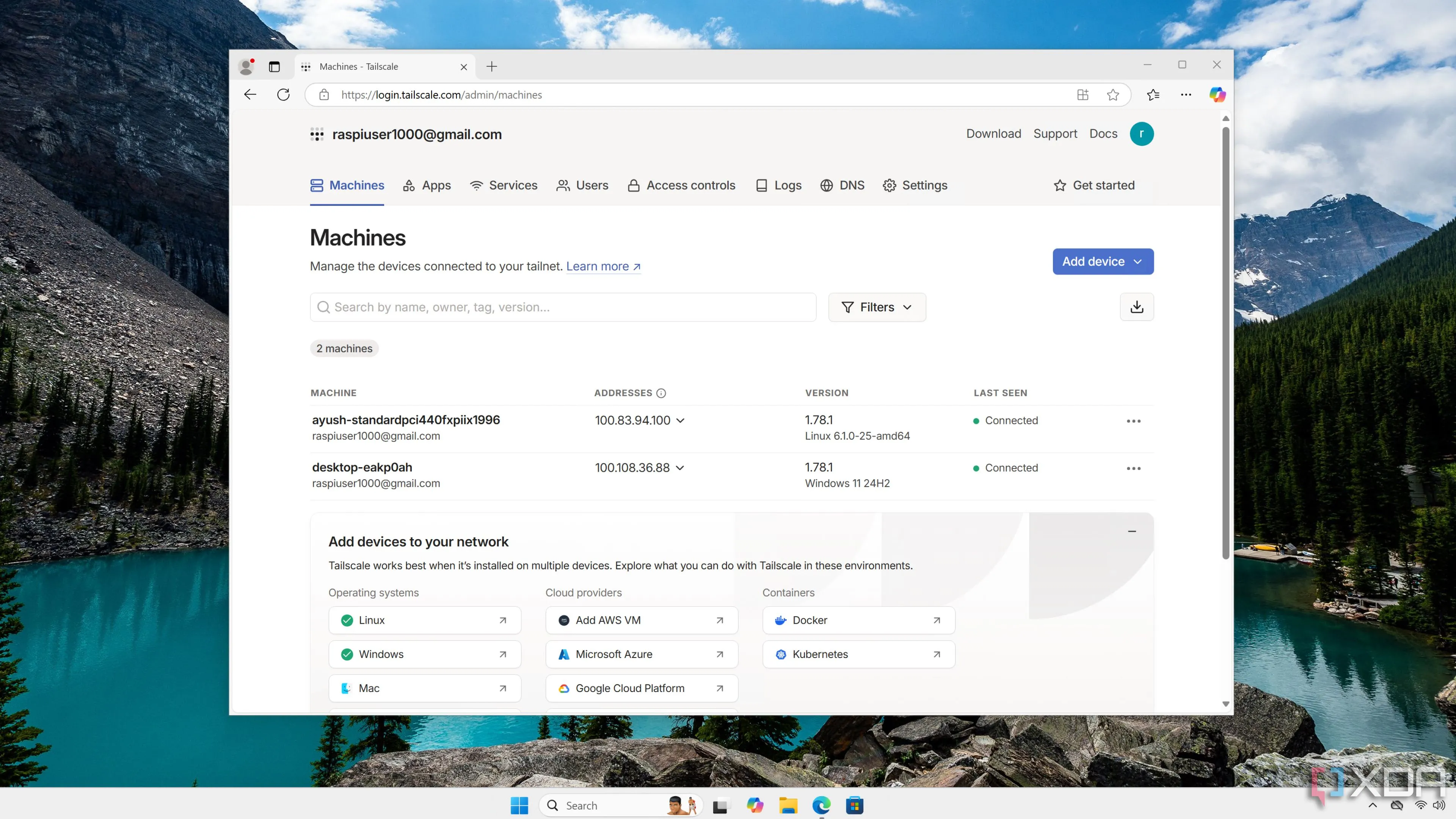

Giao diện người dùng web Tailscale

Giao diện người dùng web Tailscale

Bảo mật là yếu tố cực kỳ quan trọng khi nói đến mạng lưới. Theo Đại học Maryland, trung bình một máy tính có thể bị nhắm mục tiêu trong một cuộc tấn công tự động cứ sau 39 giây, chủ yếu là cố gắng truy cập các dịch vụ được xác định bằng các tổ hợp đơn giản của tên người dùng và mật khẩu phổ biến. Mặc dù đây không phải là vấn đề đối với hầu hết mọi người, vì router của bạn sẽ lọc chúng ra, nhưng ngay khi bạn bước vào thế giới tự host dịch vụ, phơi bày dịch vụ ra internet và thậm chí tự chạy router OPNsense hoặc pfSense, bảo mật đột nhiên trở thành trách nhiệm của bạn một cách đáng kể.

Mặc dù một số người có thể cho rằng các công cụ như Tailscale làm mất đi tinh thần tự mày mò (do-it-yourself) của homelab, sự thật là không phải ai cũng cần, muốn hoặc quan tâm đến việc tìm hiểu một số khía cạnh cụ thể của homelab và tự host, và điều đó hoàn toàn bình thường. Nếu ai đó không quan tâm, hoặc không có kiến thức về cách triển khai OpenVPN, Wireguard hoặc reverse proxy để truy cập các dịch vụ của họ từ xa một cách an toàn và bảo mật, thì một công cụ như Tailscale đơn giản là lựa chọn tốt hơn. Ngay cả khi bạn lập luận rằng việc đưa một dịch vụ dựa trên đám mây như Tailscale vào mạng của bạn làm mất đi mục đích của việc tự host, nó vẫn an toàn hơn đáng kể so với việc tự triển khai một hệ thống bảo mật kém chất lượng chỉ vì bạn cảm thấy mình phải tự host mọi thứ. Một giải pháp đóng gói được thực hiện đúng sẽ tốt hơn nhiều so với một triển khai kém cỏi thực sự làm cho mạng của bạn kém an toàn hơn.

Đó là lý do tại sao, khi xây dựng mạng của mình lần đầu tiên, bạn nên tuân theo các nguyên tắc Zero-Trust. Điều đó có nghĩa là “không bao giờ tin tưởng, luôn xác minh”. Ví dụ, nếu bạn host các dịch vụ chỉ có thể truy cập qua VPN Wireguard tự host, điều đó không có nghĩa là bạn không nên đặt mật khẩu để đăng nhập vào các dịch vụ tự host của mình. Bạn cũng không nên công khai hoàn toàn các chia sẻ dữ liệu trên mạng của mình. Luôn giả định rằng một kẻ tấn công đang cố gắng xâm nhập vào mạng của bạn, và sau đó luôn giả định rằng chúng đã ở trong mạng của bạn. Rồi, hãy suy nghĩ về các bước bạn sẽ thực hiện để ngăn chặn thiệt hại tiềm ẩn.

Kết thúc bài viết này, hy vọng 5 bài học được đúc kết từ kinh nghiệm thực chiến của tôi sẽ là kim chỉ nam hữu ích cho hành trình xây dựng và tối ưu hệ thống mạng gia đình thông minh của bạn. Từ việc biết tận dụng nguồn lực cộng đồng, đánh giá đúng rủi ro, đến việc tổ chức và đặt bảo mật lên hàng đầu, mỗi bài học đều hướng đến mục tiêu cuối cùng là một hệ thống mạnh mẽ, ổn định và an toàn.

Bạn đã có những bài học nào đáng giá khi tự xây dựng mạng gia đình hoặc smart home của mình? Hãy chia sẻ kinh nghiệm và những phát hiện thú vị của bạn trong phần bình luận bên dưới để cùng congnghe360.net xây dựng cộng đồng người yêu công nghệ tại Việt Nam ngày càng phát triển!